La maggior parte delle persone conserva un tesoro di informazioni personali sui propri telefoni, dalle e-mail e dai messaggi sui social media ai dettagli bancari sensibili. Di conseguenza, gli attori malintenzionati spesso prendono di mira questi dispositivi per compromettere la tua privacy o abusare della tua identità.

I tuoi dati sensibili possono attirare molte persone, da quelle che conosci ai criminali informatici. Per questo motivo, può essere difficile scoprire chi c'è dietro un attacco telefonico. Tuttavia, ci sono alcuni passaggi che puoi eseguire per scoprire chi ha violato il tuo telefono.

Continua a leggere per saperne di più.

Come scoprire chi ha hackerato il tuo telefono

Al giorno d'oggi, la maggior parte degli attacchi informatici è motivata da guadagni monetari. Durante questi attacchi, gli hacker in genere si affidano al malware per sfruttare le vulnerabilità di sicurezza nel tuo sistema operativo o nelle app che scarichi. Dopo aver utilizzato il malware per violare la sicurezza, possono vendere le tue credenziali sul dark web, ottenere l'accesso ai tuoi conti finanziari o trattenere i tuoi dati sensibili per il riscatto.

In alcuni casi estremi, il tuo telefono può essere violato da qualcuno nella tua vita che vuole monitorare i tuoi movimenti e le tue azioni o accedere alle tue informazioni private.

Per restringere il tuo elenco di sospetti, dovresti determinare in che modo il tuo telefono è stato compromesso. Ecco cosa fare.

Controlla l'elenco delle tue app

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Le app sono una delle navi più comuni per gli hacker per ottenere il controllo del tuo telefono. Quindi, dovresti consultare immediatamente l'elenco delle app se il tuo dispositivo si è comportato in modo strano.

Se trovi app che non ricordi di aver scaricato, dovresti cercarle online e controllare le loro recensioni. Le recensioni potrebbero menzionare attività sospette, confermando che l'app è la base dell'hack. Se non noti app insolite, dovresti eseguire una scansione di sicurezza. Alcuni malware sono progettati per eludere il rilevamento, quindi potresti non essere in grado di trovarli da solo.

Gli hacker raramente ti prendono di mira personalmente quando infettano il tuo telefono con malware. Invece, stanno distribuendo malware in modo casuale, con l'intenzione di raccogliere quanti più dati possibile da quante più persone possibile. Di conseguenza, non avrai fortuna a scoprire chi ha hackerato specificamente il tuo telefono.

Tuttavia, se l'app sospetta è uno spyware commerciale, è probabile che tu riesca a capire chi c'è dietro l'hacking. Sfortunatamente, l'app stessa non sarà di grande aiuto. Queste app di solito proteggono l'identità dell'hacker non inviando direttamente le informazioni acquisite. Di conseguenza, i dettagli della persona che ha installato lo spyware non vengono memorizzati da nessuna parte sul dispositivo infetto.

Ma, nel caso in cui lo spyware venga installato direttamente sul tuo smartphone, l'hacker deve avere accesso fisico al tuo dispositivo. Queste informazioni possono aiutarti a creare un elenco di sospetti e determinare chi trarrebbe vantaggio dall'installazione di spyware sul tuo smartphone. Ricorda che queste app richiedono poco tempo per l'installazione, quindi considera le persone che potrebbero aver effettuato l'accesso al tuo telefono per un breve periodo.

Controlla la tua bolletta telefonica

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Se la tua bolletta del telefono indica addebiti per messaggi che non hai mai inviato, è probabile che il tuo telefono sia stato infettato da malware. Questo tipo di malware è progettato per generare entrate per i criminali informatici costringendo il tuo telefono a inviare e ricevere SMS a tariffa maggiorata.

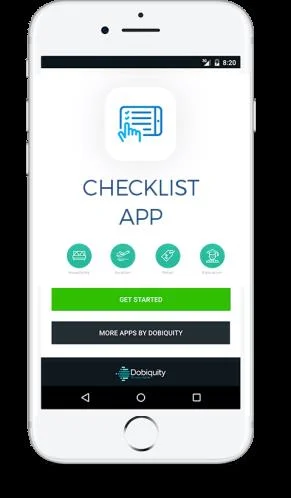

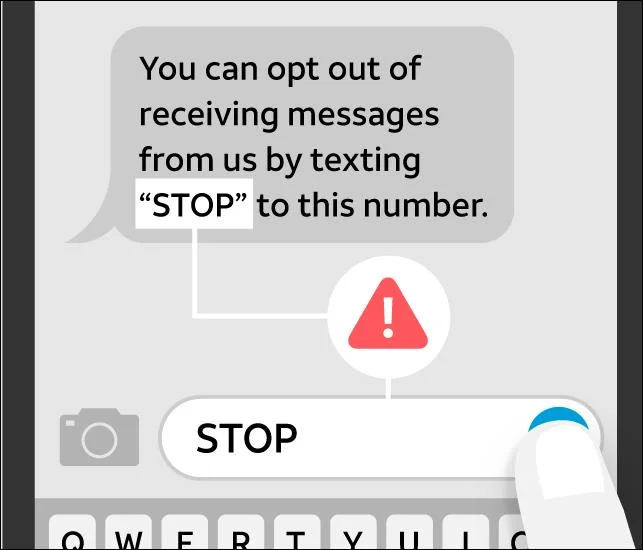

Sfortunatamente, probabilmente non sarai in grado di capire con precisione chi ha violato il tuo telefono poiché questi attacchi sono raramente mirati. Tuttavia, puoi interrompere questi addebiti in uno dei seguenti modi:

- Invia un SMS con "STOP" al numero sconosciuto.

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

- Contatta il tuo gestore di telefonia mobile per bloccare il numero.

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

- Esegui un'app di sicurezza per trovare e rimuovere malware.

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Controlla il tuo elenco chiamate

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Se la bolletta del telefono e l'elenco delle app non rivelano nulla di straordinario, indirizza la tua indagine verso l'elenco delle chiamate. Assicurati di non aver risposto a nessuna chiamata casuale ultimamente poiché queste possono essere utilizzate per hackerare le tue informazioni o registrare la tua voce.

Ancora una volta, questi attacchi sono condotti principalmente in modo casuale, quindi probabilmente non sarai in grado di individuare l'hacker esatto.

Rintraccia la tua attività online

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Le truffe di phishing sono un altro modo comune con cui gli hacker ottengono l'accesso alle tue informazioni private. Sebbene sia praticamente impossibile indovinare chi c'è dietro queste truffe, puoi segnalarle al tuo gestore di telefonia mobile e farle bloccare.

Sebbene non sia possibile identificare il responsabile dell'attacco, in genere è possibile determinare se si è vittime di phishing. Ripercorri semplicemente la tua attività online e controlla se hai fatto clic su collegamenti sospetti in messaggi di testo, e-mail o pop-up imprevisti.

Queste truffe in genere utilizzano parole emotive, facendo clic su un collegamento per ulteriori informazioni senza pensare alle potenziali conseguenze. Quindi, cerca i messaggi contenenti parole che inducono il panico seguite da un collegamento.

Considera l'ultima volta che hai utilizzato il Wi-Fi pubblico

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Sia gli hotspot pubblici che quelli protetti da password offrono varie strade per le persone malintenzionate per eseguire attacchi di hacking di massa. Supponiamo che il tuo telefono abbia mostrato problemi dopo aver effettuato l'accesso a un hotspot Wi-Fi pubblico non protetto. In tal caso, qualcuno potrebbe aver raschiato le tue informazioni sensibili.

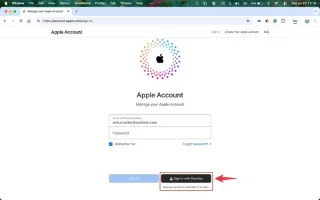

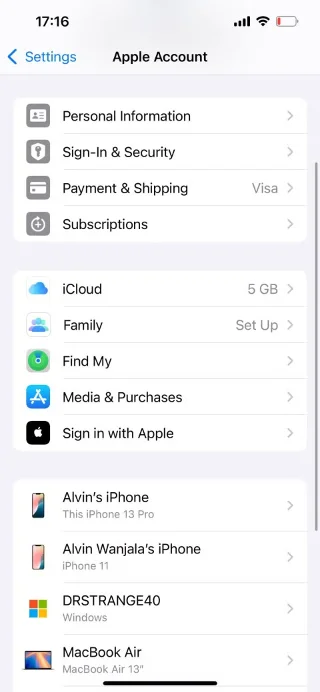

Verifica la sicurezza del tuo account iCloud

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Se sei un utente iPhone, dovresti stare attento alla sicurezza di iCloud. Dopotutto, un accesso iCloud violato può consentire a chiunque di accedere alle tue foto e installare spyware per monitorare le chiamate, i messaggi e la posizione del tuo dispositivo.

Gli account iCloud con password deboli e nessuna autenticazione a due fattori possono essere facilmente violati dal software di cracking delle password. Questi programmi vengono utilizzati per indovinare centinaia di password comuni per account di violazione di massa. In altre parole, non ti prendono di mira personalmente.

Tuttavia, la debole sicurezza di iCloud può anche consentire a chiunque ti conosca di indovinare la tua e-mail e password, specialmente se usi la stessa combinazione su più siti web.

Per determinare il colpevole, dovresti contattare Apple e chiedere loro di fornire i dettagli dell'accesso al tuo account. Questi dettagli di solito contengono indirizzi IP che puoi utilizzare per identificare l'hacker.

Prepara una trappola per l'hacker

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Se sospetti che qualcuno stia cercando di hackerare il tuo telefono, puoi metterlo in trappola e coglierlo in flagrante. In alternativa, questa trappola fungerà da deterrente e impedirà a qualcuno di tentare di infiltrarsi nel tuo smartphone.

App come Certo Mobile Security consentono agli utenti iOS e Android di scattare una foto silenziosa dell'individuo che cerca di hackerare il proprio telefono. Questa funzione verrà attivata ogni volta che qualcuno inserisce una password errata più volte o tenta di spostare il telefono.

Come evitare di essere nuovamente hackerato

Dopo aver determinato chi è responsabile dell'hacking del tuo telefono, dovresti assicurarti di non dover mai più affrontare questo processo stressante. Essere consapevoli delle tue azioni digitali è il modo per proteggere il tuo telefono e, quindi, le tue informazioni personali.

Ecco alcune pratiche di sicurezza che possono aiutarti a ridurre significativamente le possibilità di essere violato.

Evita di scaricare app imprecise

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Prima di scaricare qualsiasi app, assicurati di esaminare le recensioni e determinare se l'app è affidabile. Se dubiti minimamente della sicurezza dell'app, è meglio non installarla.

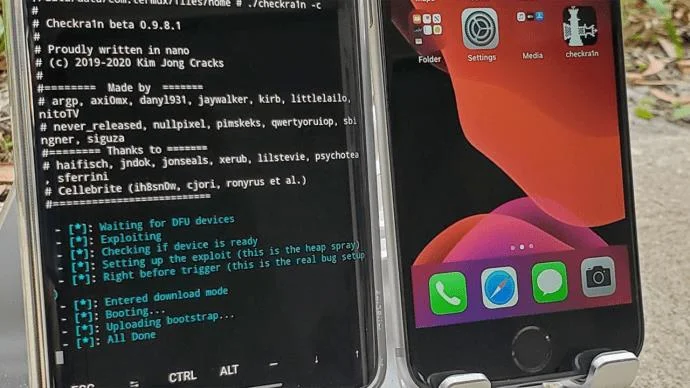

Evita il jailbreak del tuo telefono

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Il jailbreak ti consente di scaricare app da app store non ufficiali. Tuttavia, ti lascia anche vulnerabile a essere violato in due modi.

In primo luogo, le app non ufficiali potrebbero essere infettate da malware o spyware, consentendo agli hacker di accedere ai tuoi dati personali. In secondo luogo, il jailbreak ti impedirà di ricevere patch di sicurezza negli ultimi aggiornamenti del sistema operativo, il che indebolisce ulteriormente la sicurezza del tuo telefono.

Tieni d'occhio il tuo telefono in ogni momento

L'accesso fisico è il modo più rapido per un hacker di compromettere il tuo telefono. Per questo motivo, tenere sempre con sé il telefono lo manterrà al sicuro.

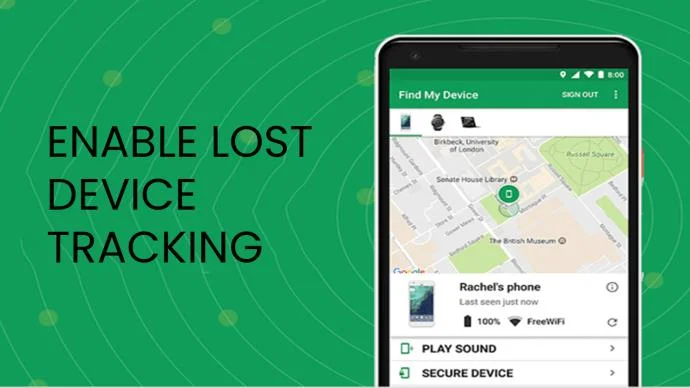

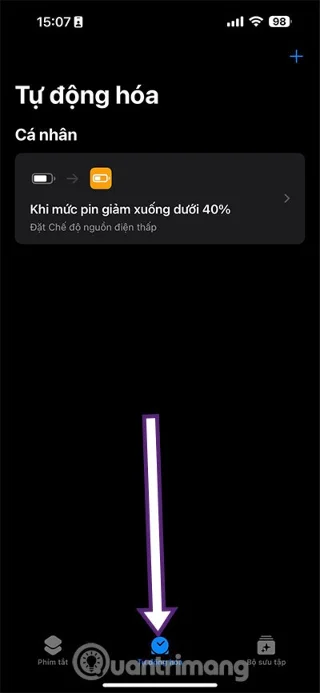

Abilita il monitoraggio del dispositivo smarrito

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Se perdi la traccia del tuo telefono in pubblico, il monitoraggio del dispositivo perso sarà un vero toccasana. Ti aiuterà a localizzare il tuo telefono prima che venga rubato o infestato da malware. A seconda del tuo dispositivo, potresti avere un'app di tracciamento nativa installata. In caso contrario, puoi trovare molte app di terze parti per aggiungere questa funzione.

Utilizzare le misure di sicurezza del telefono

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Anche se qualcuno riesce a impossessarsi del tuo telefono, non semplificargli il lavoro. Dovresti sempre usare un codice di blocco per il tuo telefono. Inoltre, non dovresti mai usare un passcode facilmente indovinabile. Ciò comporta il tuo compleanno o altre date importanti e password predefinite come "1234" o "0000". Idealmente, una password dovrebbe contenere lettere, numeri e simboli.

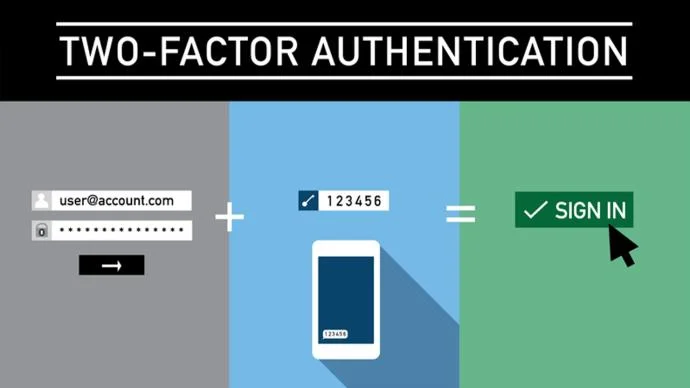

Abilita l'autenticazione a due fattori

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

L'autenticazione a due fattori aggiunge un ulteriore livello di sicurezza al tuo telefono, rendendo così più difficile per gli hacker l'accesso al tuo dispositivo e agli account online.

A seconda del tuo telefono, potrai scegliere tra diverse opzioni per l'autenticazione. L'opzione più sicura è usare qualcosa che hai fisicamente, come una chiavetta USB, un'impronta digitale o un face ID. Sebbene le persone utilizzino spesso messaggi di testo ed e-mail per l'autenticazione, questi possono essere facilmente intercettati tramite hack come lo scambio di SIM.

Mantieni tutte le app aggiornate

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Anche le app affidabili possono essere sfruttate dagli hacker se non vengono aggiornate regolarmente. Dopotutto, gli aggiornamenti di solito vengono forniti con correzioni pensate per risolvere bug e vulnerabilità di sicurezza.

Evita di utilizzare una rete Wi-Fi pubblica

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Non dovresti mai accedere a una rete Wi-Fi pubblica a meno che tu non disponga della protezione di una rete privata virtuale (VPN). Una VPN crittograferà i tuoi dati in modo che nessun visualizzatore indesiderato possa vederli.

Resta vigile

![Come scoprire chi ha hackerato il tuo telefono Come scoprire chi ha hackerato il tuo telefono]()

Nessuno vuole che persone non autorizzate guardino le loro informazioni personali, soprattutto con i numerosi modi in cui possono abusare di questi dati critici. Pertanto, prestare attenzione alla sicurezza mobile è fondamentale per proteggere la tua privacy e identità.

Anche se cadi vittima di un hack, agire velocemente è essenziale. Utilizzare i metodi descritti in questo articolo per capire chi è responsabile dell'attacco. sarà più facile adottare le misure necessarie per rimuovere la minaccia.

Il tuo telefono è mai stato hackerato? Hai scoperto chi era il responsabile? Fateci sapere nella sezione commenti qui sotto.