Actual Keylogger 3.2 - Aggiornamento della versione 2024, 2025

Actual Keylogger è un software innovativo che registra automaticamente tutte le attività della tastiera, disponibile nelle versioni 2024 e 2025.

I keylogger sono programmi estremamente pericolosi che gli hacker installano sul sistema di qualsiasi utente con lo scopo di rubare password, informazioni sulle carte di credito, ecc. I keylogger memorizzano tutte le sequenze di tasti premute dagli utenti sul computer e forniscono agli hacker informazioni importanti sugli utenti.

Ogni tipo di keylogger è pericoloso perché può registrare i tasti premuti, tracciare ogni tua attività e registrare i siti aperti.

Se utilizzi un computer su cui è installato un Keylogger, è probabile che le tue informazioni importanti vengano facilmente rubate. Pertanto, è meglio controllare se sul computer è installato un Keylogger. Nell'articolo seguente, WebTech360 ti guiderà su come individuare e rimuovere completamente i keylogger dal tuo sistema.

Se non sai molto sui keylogger, non perderti questo articolo: Scopri di più sui keylogger

Come trovare e rimuovere il keylogger dal computer

Esistono diversi segnali che indicano un attacco keylogger al tuo sistema. Ecco i segnali più comuni:

Utilizza Task Manager per rilevare se un Keylogger è installato sul tuo sistema o meno. È molto semplice, basta seguire i passaggi qui sotto:

Per prima cosa, apri il Prompt dei comandi digitando cmd nella casella di ricerca del menu Start, quindi facendo clic su Prompt dei comandi nell'elenco dei risultati della ricerca.

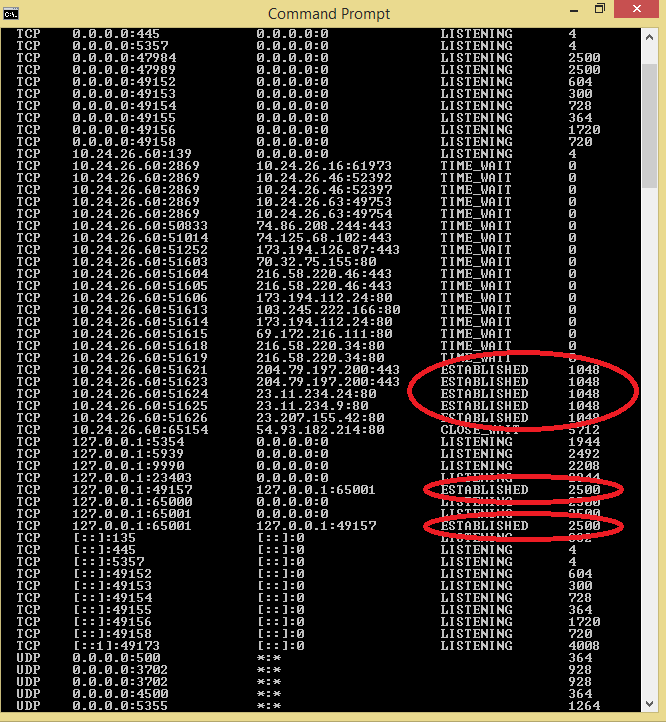

Successivamente, nella finestra del prompt dei comandi, digita il comando seguente e premi Invio:

netstat –ano

A questo punto, la finestra del prompt dei comandi verrà visualizzata come mostrato di seguito:

I dati ricevuti verranno visualizzati in 5 colonne. Devi solo prestare attenzione alle linee impostate su Established .

Nell'illustrazione sopra vedrai 2 PID impostati come stabiliti, il primo valore è 1048 e il secondo valore è 2500.

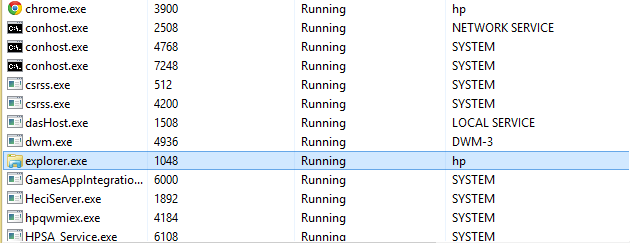

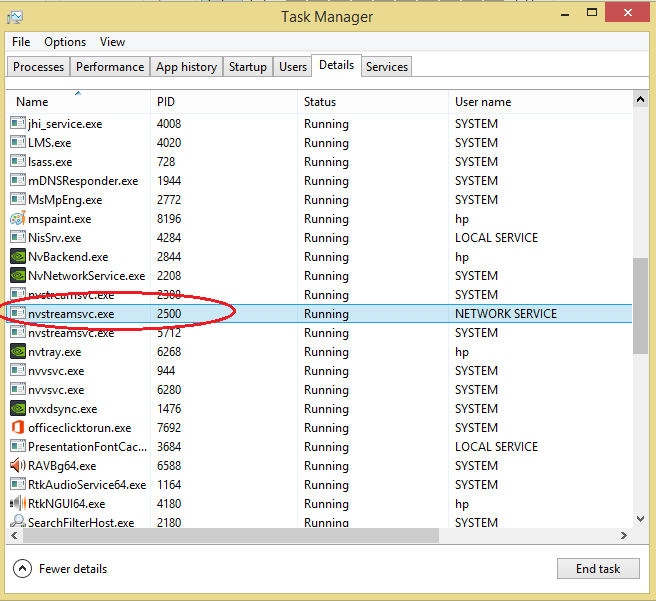

Successivamente apri Gestione Attività e vai alla scheda Dettagli .

Ora puoi vedere chiaramente che explorer.exe ha un ID pari a 1048. Tuttavia, si tratta di un importante servizio di sistema, quindi si può confermare che si tratta di un programma sicuro e non di un keylogger.

Torna quindi alla finestra Task Manager e trova il processo con PID 2500.

Vedrai nvstreamsvc.exe con ID 2500. Tuttavia, dopo alcune ricerche, nvstreamsvc.exe è un programma installato da Nvidia con la scheda grafica. Pertanto si può confermare che nel sistema non è installato alcun keylogger.

Segui gli stessi passaggi per verificare se sul tuo sistema è installato un keylogger?

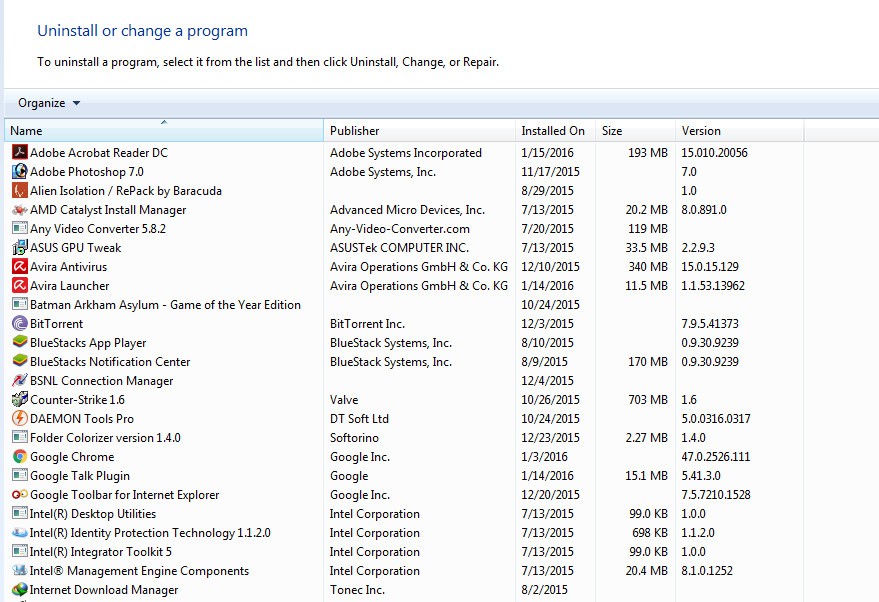

A volte, in alcuni casi, i keylogger possono essere trovati nei programmi installati sul sistema, se gli hacker non nascondono tali programmi.

Ora sullo schermo viene visualizzato l'elenco di tutti i programmi installati. Se trovi programmi che non hai installato, è probabile che siano stati installati da hacker. Fare clic con il tasto destro del mouse sul programma e selezionare Disinstalla .

Quando questi programmi vengono rimossi, anche il keylogger verrà rimosso dal sistema e da quel momento in poi sarai in uno stato "sicuro".

In alcuni casi, gli utenti possono adottare la soluzione di utilizzare un'applicazione di terze parti per rimuovere completamente il keylogger dal loro sistema. Oggigiorno sul mercato sono disponibili molti strumenti anti-rootkit , ma la domanda è quale sia il più efficace.

Ecco 3 dei migliori strumenti che puoi provare:

- Malwarebytes Anti-Rootkit Beta:

Malwarebytes Anti-Rootkit Beta (MBAR) è uno strumento gratuito progettato per aiutare gli utenti a rilevare e rimuovere rapidamente i Rootki, tipi di malware che operano in modo nascosto e sofisticato nel sistema.

Malwarebytes Anti-Rootkit Beta è una tecnologia all'avanguardia per rilevare e rimuovere i peggiori rootkit dannosi. L'archivio include anche un'utile utility per riparare i danni causati dalla presenza di rootkit. Questa azione richiede un riavvio per rendere effettive le correzioni.

Come si usa:

- Norton Power Eraser:

Norton Power Eraser è una soluzione semplice per rilevare e rimuovere malware e virus che non possono essere rilevati con i metodi tradizionali.

- Scansione di sicurezza Kaspersky:

Kaspersky Security Scan è in grado di analizzare il sistema a una velocità estremamente elevata, aiutandoti a verificare se sono presenti virus, malware o spyware nel sistema, in modo da trovare rapidamente il modo di distruggerli.

Scarica Kaspersky Security Scan sul tuo computer e installalo qui.

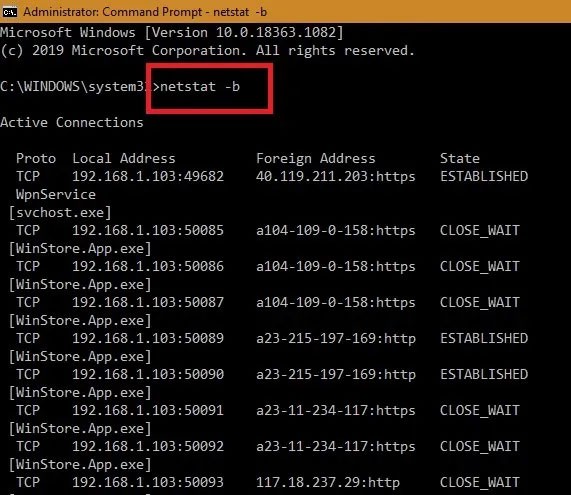

Dopo esserti assicurato che nessun altro abbia effettuato l'accesso al tuo computer, è importante controllare eventuali connessioni Internet sospette al tuo dispositivo. Per fare ciò, apri la riga di comando di Windows in modalità amministratore e digita quanto segue:

netstat -b

Ora tutti i siti web e i software connessi online al tuo computer Windows sono visibili. Le app collegate a Windows Store, al browser Edge o ad altre app di sistema come " svchost.exe " sono innocue. Controllare l'indirizzo IP online per individuare eventuali posizioni remote sospette.

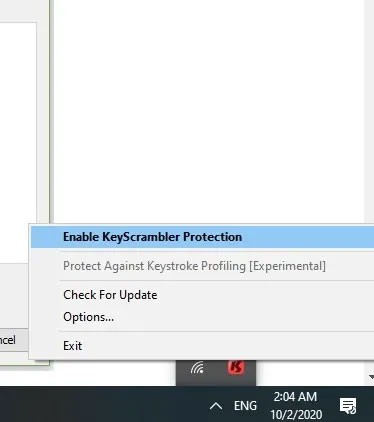

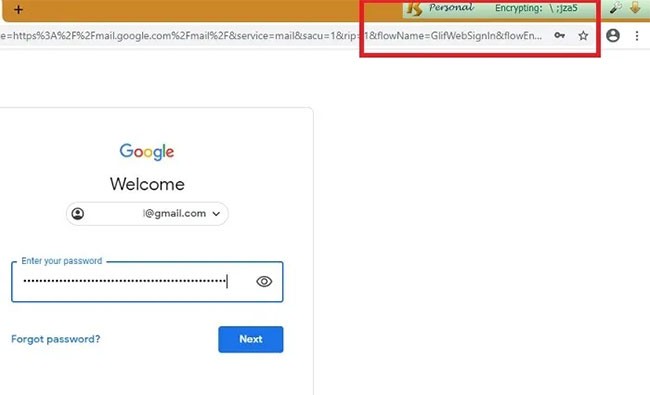

La crittografia dei tasti premuti è un ottimo modo per prevenire i keylogger, poiché crittografa tutti i tasti premuti prima che vengano inviati online. Se sei vittima di un attacco keylogger a livello di hypervisor, il malware sarà in grado di rilevare solo caratteri casuali codificati.

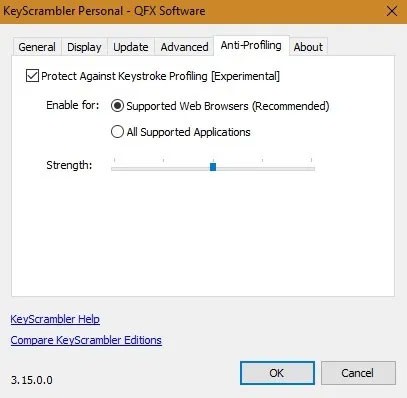

KeyScrambler è una delle soluzioni più diffuse per la codifica dei tasti. È privo di virus e sicuro da usare, con oltre un milione di utenti paganti. La versione Personal del software è gratuita e può proteggere i dati di battitura su oltre 60 browser.

Una volta installato, puoi attivare KeyScrambler dalla barra delle applicazioni a destra.

Nelle Impostazioni puoi proteggerti dalla registrazione dei tasti premuti. Ciò avviene tramite una funzione di censura del ritmo di digitazione, per proteggere l'anonimato dai siti web che tentano di tracciare un profilo del tuo modo di digitare.

Non appena digiti una sequenza di tasti in un browser come Google Chrome o Firefox, KeyScrambler codificherà tutte le sequenze di tasti che potrai vedere direttamente sullo schermo.

Infine, dovresti anche controllare le impostazioni del tuo browser web per individuare eventuali modifiche sospette. Spesso i keylogger interferiscono con le impostazioni del browser per catturare i tasti premuti, quindi controlla attentamente tutte le impostazioni e assicurati che non siano state manomesse o modificate a tua insaputa.

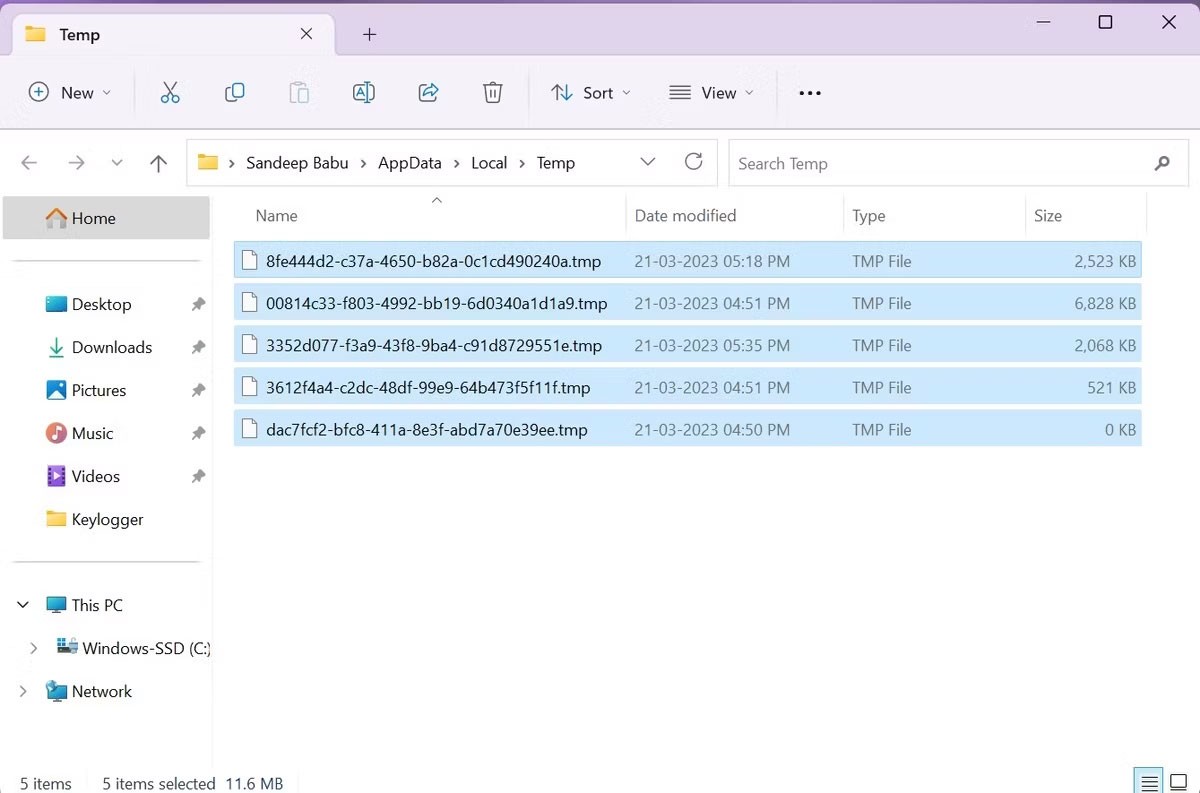

A volte i keylogger si nascondono nei file temporanei per evitare di essere scoperti, soprattutto quelli scaricati da siti web dannosi. Dovresti quindi controllare anche i tuoi file temporanei per individuare eventuali programmi sospetti.

Poiché i file temporanei sono spesso troppo affollati per rilevare programmi sospetti, è meglio eliminare tutti i file temporanei dal PC.

Chiudere tutti i programmi in esecuzione sul PC. Premi Windows + R , quindi digita "%temp%". Fare clic sul pulsante OK. Verrà aperta la cartella dei file temporanei. Seleziona tutti i file ed eliminali.

I keylogger possono camuffarsi da programmi legittimi. Pertanto, dovresti eseguire una scansione del tuo PC con un programma antivirus affidabile per scoprire se è presente un keylogger o meno.

Sebbene Microsoft Defender offra una sicurezza ragionevole, dovresti prendere in considerazione l'acquisto di un software antivirus a pagamento per migliorare la sicurezza del tuo PC.

Se hai seguito i metodi sopra indicati ma sospetti ancora che sul tuo computer sia installato un keylogger, puoi utilizzare la modalità provvisoria con rete . Per accedere alla modalità provvisoria con rete, premere F8 quando si accende il computer e utilizzare i tasti freccia per trovare questa modalità, quindi premere Invio per selezionarla. Quando accedi alla modalità provvisoria con rete, puoi solo eseguire file sul tuo sistema operativo e interrompere tutte le altre attività, quindi i keylogger installati sul tuo computer non saranno più in grado di tracciarti.

Questa è una delle funzionalità estremamente utili di cui non dovresti assolutamente fare a meno.

Esistono alcuni keylogger così pericolosi che possono essere rilevati solo utilizzando metodi professionali. Quindi, per proteggere i tuoi dati dai keylogger dovresti usare il Blocco note quando inserisci nome utente e password nei moduli di accesso. Salva il nome utente e la password nel blocco note e copiali nel tuo browser. Perché alcuni keylogger non hanno l'autorizzazione per registrare le sequenze di tasti premuti sul Blocco note.

Se sul tuo computer sono memorizzati dati importanti e sensibili, è necessario proteggerli da questi keylogger. Ci vuole un po' di tempo per trovare e rilevare un keylogger, poiché può provenire da Internet e molti software vengono scaricati da molti siti Web non ufficiali. Vale la pena prestare attenzione anche alla ricerca di fonti sicure da cui scaricare software e, quando si installa un software, assicurarsi di monitorare l'intero processo per evitare di installare strumenti indesiderati.

Il modo più efficace per rimuovere un keylogger è utilizzare uno strumento anti-malware. Esegui una scansione completa del sistema e segui le istruzioni del programma per rimuovere eventuali file dannosi rilevati. Per rilevare i keylogger in modo più accurato è anche possibile utilizzare un programma anti-spyware dedicato.

Proteggere il PC dai keylogger è essenziale per garantire la sicurezza e la privacy dei tuoi dati. Ora che sai come individuare i keylogger, il passo successivo è rafforzare la sicurezza del tuo PC per prevenire gli attacchi keylogger. Inoltre, per proteggere i tuoi dati sensibili, dovresti stare attento a un altro malware che ruba informazioni chiamato FormBook .

Buona fortuna!

Vedi altri articoli qui sotto:

Actual Keylogger è un software innovativo che registra automaticamente tutte le attività della tastiera, disponibile nelle versioni 2024 e 2025.

Nei primi anni 2000, la sicurezza del sistema operativo Windows si basava in larga misura su software antivirus di terze parti.

Stanco dei problemi di correzione delle impostazioni di Microsoft Edge Winaero Tweaker? Ottieni soluzioni permanenti per impostazioni che non si bloccano, ripristini e modifiche che non funzionano nelle ultime versioni di Edge. Guida dettagliata con screenshot per una rapida risoluzione.

Stanco di Microsoft Edge Search Paused che blocca le tue ricerche nelle schede? Ottieni soluzioni di indicizzazione comprovate e dettagliate per ricostruire il tuo indice, velocizzare Edge ed eliminare definitivamente l'errore. Funziona con le versioni più recenti!

Stanco di errori di script di Microsoft Edge che rovinano le tue stampe? Segui la nostra guida passo passo comprovata per risolverlo rapidamente, senza bisogno di competenze tecniche. Funziona con le ultime versioni di Edge per una stampa impeccabile.

Problemi con la modalità provvisoria di Microsoft Edge? Scopri i passaggi comprovati per risolvere i problemi di connettività in modalità provvisoria di Edge. Collegati rapidamente a Internet con la nostra guida esperta.

Hai problemi con l'errore 0x80073712 di Microsoft Edge Update? Scopri soluzioni dettagliate come la scansione SFC, la riparazione DISM e il ripristino di Edge per risolverlo rapidamente. Non sono richieste competenze tecniche!

Hai problemi con la schermata nera di YouTube su Microsoft Edge? Scopri i passaggi comprovati per risolvere il problema della schermata nera di YouTube su Microsoft Edge: svuota la cache, disattiva l'accelerazione hardware e altro ancora per una riproduzione video fluida. Soluzioni rapide e semplici all'interno!

Problemi di audio non sincronizzato nei video web di Microsoft Edge? Ottieni soluzioni immediate per una perfetta sincronizzazione audio-video. Guida dettagliata con metodi comprovati per risolvere problemi di lag, ritardo e desincronizzazione su siti come YouTube e Netflix.

Stanco delle icone sovrapposte sulla barra delle applicazioni di Microsoft Edge che ingombrano lo schermo? Segui le nostre comprovate soluzioni passo passo per una barra delle applicazioni pulita. Soluzioni rapide che funzionano sulle ultime versioni di Edge, senza bisogno di competenze tecniche!

Problemi con l'isolamento del core di Microsoft Edge che non si attiva? Scopri le soluzioni dettagliate per i problemi di isolamento del core, tra cui modifiche al BIOS, aggiornamenti dei driver e riparazioni di Windows per aumentare immediatamente la sicurezza.

Problemi con l'errore "Microsoft Edge Precision Driver Missing"? Scopri soluzioni dettagliate per ripristinare la fluidità dei gesti, gli aggiornamenti e le prestazioni del touchpad. Soluzioni rapide e affidabili per gli utenti Windows.

Hai riscontrato un errore di Microsoft Edge in Windows Sandbox? Scopri le soluzioni dettagliate per risolverlo rapidamente. Abilita le funzionalità, aggiorna le impostazioni e ripristina la navigazione fluida oggi stesso!

Stanco di Microsoft Edge Startup Boost che causa un utilizzo eccessivo del disco? Scopri le soluzioni dettagliate per disattivarlo, ripristinare la velocità del tuo PC e prevenire problemi futuri. Veloce, facile ed efficace!

Stai riscontrando il fastidioso errore nelle impostazioni della shell classica di Microsoft Edge? Scopri soluzioni comprovate e dettagliate per ripristinare una navigazione fluida. Soluzioni rapide per utenti Windows, senza bisogno di competenze tecniche!

Risoluzione dei problemi relativi all'effetto Mica di Microsoft Edge che non funziona? Scopri le soluzioni dettagliate per abilitare la splendida trasparenza Mica in Edge su Windows 11. Soluzioni rapide, semplici e efficaci!

Hai problemi con la chiave di ripristino di BitLocker in Microsoft Edge? Questa guida dettagliata alla risoluzione dei problemi risolve rapidamente gli errori più comuni. Recupera la tua chiave in modo sicuro dal tuo account Microsoft senza stress. Aggiornata con gli ultimi suggerimenti!