Se vuoi sapere come accedere al dark web, devi prima conoscere le differenze tra il dark web e il deep web e se il dark web è o meno un posto sicuro dove stare.

Per aggiornarti, il deep web è la vasta porzione sotterranea di Internet che comprende tutto ciò che non viene scansionato dai motori di ricerca convenzionali. Il dark web ne è una sottosezione volutamente offuscata, legata ad attività losche ma anche un'utile piattaforma per gli attivisti della privacy che vivono sotto regimi oppressivi. Ecco come raggiungerlo.

Come accedere al dark web

Cos'è la rete oscura?

Creata a metà degli anni '90 da ricercatori militari negli Stati Uniti, la tecnologia che ha aperto la strada a quello che oggi è noto come dark web è stata utilizzata dagli ufficiali dell'intelligence per condividere file in modo anonimo. Quella piattaforma iniziale si chiamava "Tor", che sta per "The Onion Router".

Lo hanno distribuito al pubblico per rendere più difficile per gli estranei distinguere cosa fosse un file governativo e cosa fossero semplicemente dati inviati da un cittadino comune. In sintesi, più persone lo usano, più "rumore" c'è, mascherando la scia del messaggio del governo.

Tor è una parte fondamentale del dark web e ospita circa 30.000 siti nascosti della rete.

Per accedere al dark web, avrai bisogno di una rete proxy anonima. I due strumenti più popolari in questa particolare cassetta degli attrezzi sono Tor e I2P. Puoi trovare un'analisi approfondita delle differenze tra le due reti qui , ma ai fini di questa guida, andremo con Tor in quanto è il più utilizzato.

Cos'è Tor?

Tor è una rete di anonimato che nasconde la tua identità mentre navighi sul Web, condividi contenuti e ti impegni in altre attività online. Crittografa tutti i dati inviati dal tuo computer in modo che nessuno possa vedere chi o dove sei, anche quando sei connesso a un sito web. Tor è l'acronimo di The Onion Router, ed è stato creato dallo US Naval Research Laboratory a metà degli anni Novanta.

I dati più recenti (metrics.torproject.org) suggeriscono che Tor ha circa 2,5 milioni di utenti giornalieri, con il solo sito Web Tor di Facebook che attira da solo più di un milione di visitatori ogni mese.

Cosa c'entra con le cipolle?

Si tratta di strati. I dati dal tuo computer vengono inviati attraverso una serie di "nodi" (altri computer, noti anche come "staffette") gestiti da milioni di volontari in tutto il mondo, creando livelli di crittografia come gli strati di una cipolla. Tor ti fornisce un indirizzo IP diverso ogni volta che invii o richiedi dati, mascherando quello vero e rendendo quasi impossibile per occhi indiscreti sapere da dove provengono i dati.

Come uso Tor?

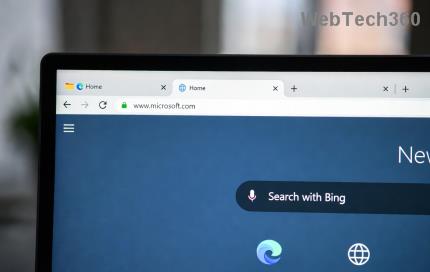

Il modo più semplice per usare Tor è tramite il suo browser dedicato, disponibile per Windows, MacOS e Linux (può essere eseguito da una chiavetta USB se non vuoi installarlo sul tuo computer). Il browser Tor è basato su Firefox ma disabilita i plugin che potrebbero compromettere la tua privacy e sicurezza.

Non entrerà in conflitto con altri software installati, ma potrebbe essere necessario configurare il programma antivirus o il firewall per consentirgli l'accesso a Internet.

C'è anche un'app Tor per Android, chiamata Orbot; e un sistema operativo, Tails , preconfigurato per utilizzare Tor.

Vedi correlati

Il dark web: quanto è grande, quanto è oscuro e cosa c'è?

Il dark web è sicuro?

Dark web contro deep web: qual è la differenza?

Puoi anche scaricare tutto il necessario per iniziare con Tor sul sito Web Tor Project. Basta fare clic su Scarica Tor e seguire le istruzioni.

Come connettere o configurare Tor

Scarica TOR dal sito ufficiale da qualsiasi browser web.

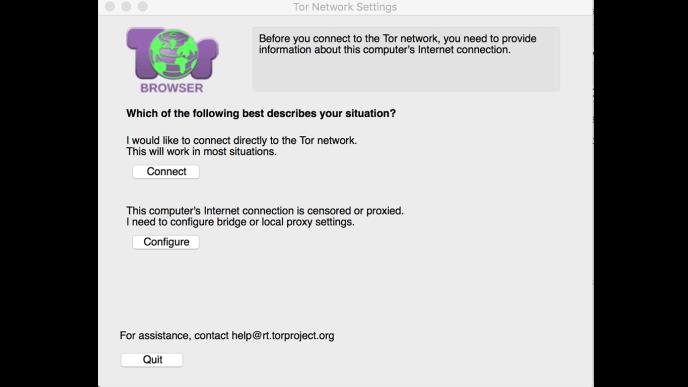

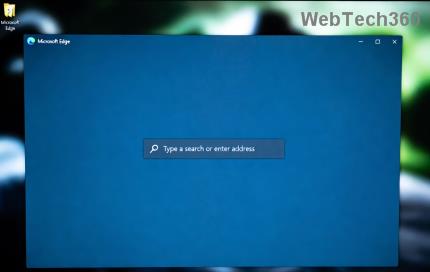

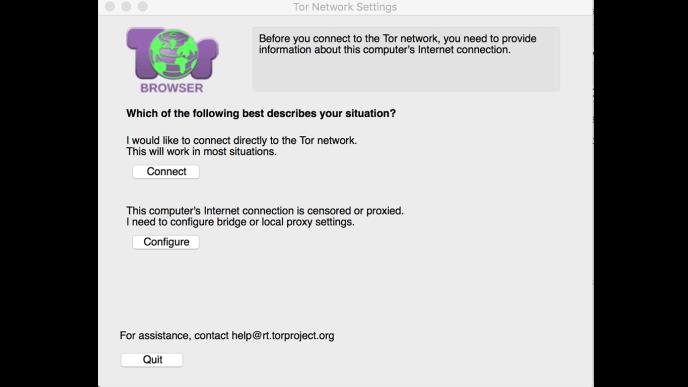

La prima volta che usi Tor ti troverai di fronte a un pop-up che ti chiede di connetterti o configurare la rete Tor.

La maggior parte delle persone sarà in grado di fare clic su Connetti, ma se sei su una connessione Internet censurata o proxy dovrai configurare le impostazioni del proxy locale. Se è qualcosa che devi fare, Tor Project ha un sacco di manuali sulle configurazioni essenziali.

Come usare Tor per arrivare da qualche parte

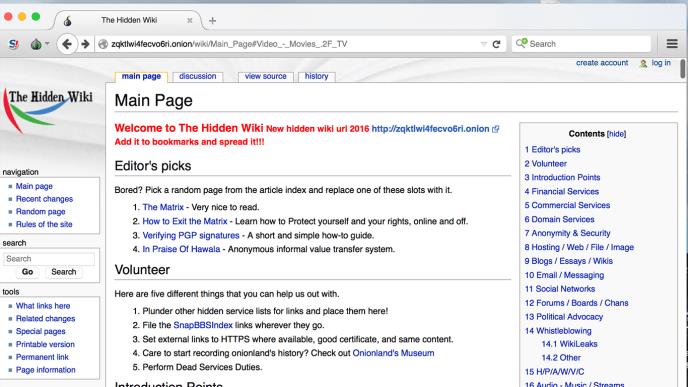

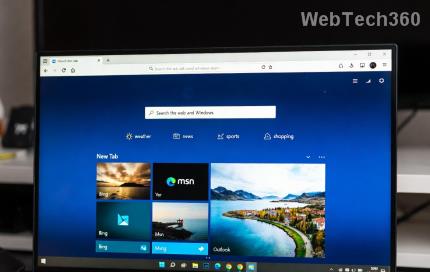

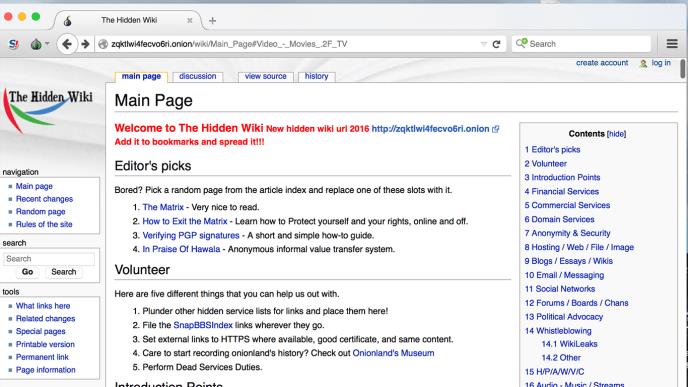

La finestra di Tor avrà l'aspetto di una normale finestra del browser, ma ora puoi usarla per accedere ai siti con il suffisso .onion. Trovarsi su questi siti non è una questione di cercare su Google: dovrai trovare link specifici.

Inoltre, gli indirizzi di questi collegamenti tendono ad essere un gruppo di lettere apparentemente casuali, quindi non è sempre del tutto chiaro dove ti stanno portando.

The Hidden Wiki è una delle risorse più note per attraversare il dark web, dove troverai collegamenti a siti di varie categorie. Un'altra risorsa utile è il subreddit r/onions . Ovviamente, tieni presente che entrambi contengono materiale NSFW.

Se sei particolarmente interessato a mantenere l'anonimato, The Tor Project include una serie di avvertimenti su cosa non fare durante la navigazione nel dark web. Ti consigliamo di fare molta attenzione quando usi Tor. Se sei preoccupato per la privacy e il tracciamento online, ci sono modi più semplici per adottare misure per proteggere i tuoi dati. Dai motori di ricerca anonimi come DuckDuckGo e Oscobo ai plug-in come Ghostery , esistono modi semplici per bloccare i tracker utilizzati dalle reti pubblicitarie.

Chi usa Tor?

La polizia, l'esercito, i ricercatori medici, i gruppi per i diritti umani, le vittime di abusi, gli informatori, i giornalisti e, sempre di più, chiunque desideri mantenere private le proprie attività online o sia preoccupato per lo spionaggio informatico. È molto popolare tra le persone nei paesi censurati su Internet come la Russia e gli Emirati Arabi Uniti e annovera Human Rights Watch tra i suoi donatori passati.

L'informatore della NSA Edward Snowden è un grande fan e afferma: “Senza Tor, le strade di Internet diventano come le strade di una città molto sorvegliata. Con Tor abbiamo spazi privati e vite private, dove possiamo scegliere con chi vogliamo associarci e come”.

Ma Tor non è un po' rischioso?

Ogni mezzo, dalla pagina stampata a un browser standard, ha il potenziale per essere inaffidabile, ma i servizi web non commettono "azioni" – lo fanno i loro utenti. Come con la tecnologia come Bitcoin , la valuta preferita di Tor, Tor non incita né perdona le imprese illegali. Sul suo sito web, riconosce che elementi criminali sfruttano l'anonimato, ma sottolinea: "I criminali possono già fare cose cattive... hanno già molte opzioni disponibili".

Per ogni trasgressore ci sono numerosi utenti legittimi, molti dei quali usano Tor con grande vantaggio sociale.

Quindi Tor è completamente legale?

Sì, completamente. La Marina degli Stati Uniti non ha l'abitudine di creare software illegale e non c'è nulla di dubbio nel voler navigare in privato. Nessuno è mai stato arrestato o perseguito solo per aver usato Tor, solo per quello per cui l'hanno usato, e Tor stesso afferma nelle sue FAQ legali che "non è uno strumento progettato o inteso per essere utilizzato per infrangere la legge".