Chi è nuovo a scuola, chi è nuovo nel campo dell'Information Technology - IT, chi lavora... avrà sicuramente sentito parlare molte volte di VPN, o rete privata virtuale, rete personale virtuale... Ma cos'è veramente una VPN, quali sono i suoi vantaggi e svantaggi? Discutiamo con WebTech360 la definizione di VPN e come applicare questo modello e sistema al lavoro.

Scopri di più sulla VPN

1. Cos'è una VPN?

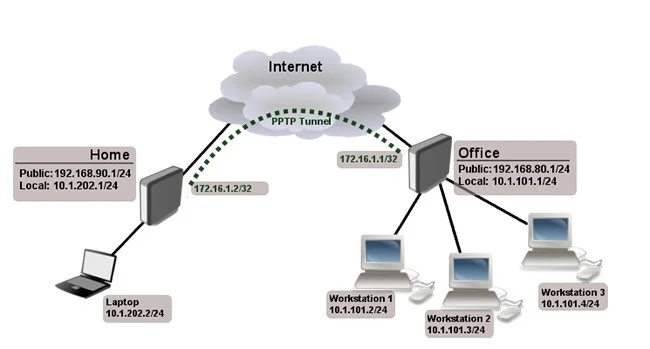

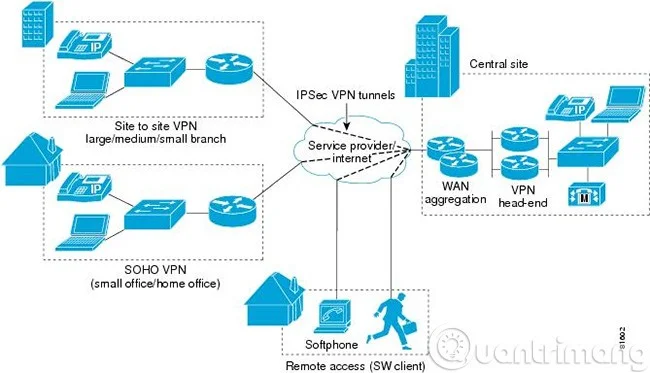

VPN, acronimo di Virtual Private Network, è una tecnologia di rete che crea una connessione di rete sicura quando si accede a una rete pubblica come Internet o a una rete privata di proprietà di un provider di servizi. Grandi aziende, istituti scolastici ed enti governativi utilizzano la tecnologia VPN per consentire agli utenti remoti di connettersi in modo sicuro alla rete privata della propria agenzia.

Un sistema VPN può connettere molti siti diversi, in base alla regione, all'area geografica... in modo simile allo standard Wide Area Network (WAN) . Inoltre, la VPN viene utilizzata anche per "diffondere" ed espandere i modelli Intranet per trasmettere meglio informazioni e dati. Ad esempio, le scuole devono ancora utilizzare la VPN per connettersi tra loro (o tra le sedi distaccate e la sede centrale).

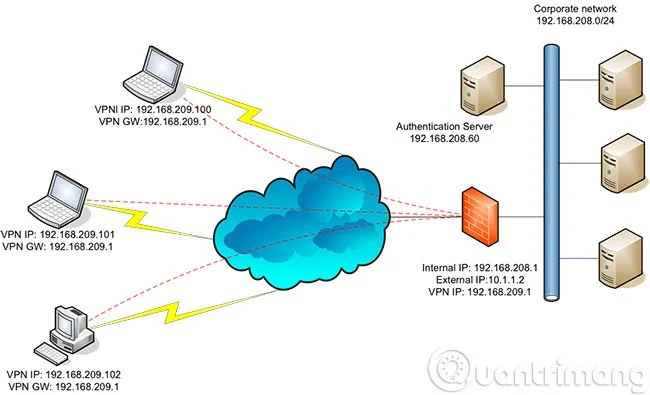

Per connettersi al sistema VPN, ogni account deve essere autenticato (deve avere un nome utente e una password ). Queste informazioni di autenticazione dell'account vengono utilizzate per concedere l'accesso tramite un codice PIN (Personal Identification Number) . Questi codici PIN sono solitamente validi solo per un determinato periodo di tempo (30 secondi o 1 minuto).

Quando colleghi il tuo computer o un altro dispositivo, come uno smartphone o un tablet, a una VPN, il computer si comporta come se fosse sulla stessa rete locale della VPN. Tutto il traffico di rete viene inviato tramite una connessione sicura alla VPN. Questo ti consente di accedere in modo sicuro alle risorse della tua rete locale anche quando sei lontano.

Puoi anche usare Internet come se ti trovassi nella posizione della VPN, il che offre alcuni vantaggi quando si utilizza una rete Wi-Fi pubblica o si accede a siti web bloccati o con restrizioni geografiche.

Quando navighi sul web con una VPN, il tuo computer contatta il sito web tramite una connessione VPN crittografata. Tutte le richieste, le informazioni e i dati scambiati tra te e il sito web vengono trasmessi tramite una connessione sicura. Se utilizzi una VPN negli Stati Uniti per accedere a Netflix, Netflix riconoscerà la tua connessione come proveniente dagli Stati Uniti.

Anche se sembra abbastanza semplice, in realtà le VPN vengono utilizzate per fare molte cose:

- Accesso alla rete aziendale mentre si è fuori sede: le VPN vengono spesso utilizzate dagli uomini d'affari per accedere alla propria rete aziendale, comprese tutte le risorse sulla rete locale, mentre sono in viaggio, in viaggio, ecc. Le risorse sulla rete interna non devono essere esposte direttamente a Internet, aumentando così la sicurezza.

- Accedi alla tua rete domestica, anche quando sei fuori casa: puoi configurare una VPN per accedervi quando sei fuori casa. Questo ti consentirà di accedere da remoto a Windows tramite Internet, utilizzare file condivisi sulla tua rete locale e giocare ai videogiochi su Internet come se fossi sulla stessa LAN.

- Navigazione anonima: se utilizzi una rete Wi-Fi pubblica o navighi su siti web non https, la sicurezza dei dati scambiati sulla rete sarà facilmente compromessa. Se desideri nascondere le tue attività di navigazione per rendere i tuoi dati più sicuri, dovresti connetterti a una VPN. Tutte le informazioni trasmesse sulla rete saranno ora crittografate.

- Accedi a siti web con blocchi geografici, aggira la censura di Internet, aggira i firewall,...

- Download di file: scaricare BitTorrent tramite una VPN ti aiuterà ad accelerare il download dei file. Questo è utile anche per il traffico che il tuo ISP potrebbe bloccare.

2. Caratteristiche importanti della VPN

Crittografia

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Una delle funzioni principali di una VPN è bloccare i tentativi di utenti non autorizzati di intercettare, leggere o modificare il contenuto del traffico Internet. Questo obiettivo viene raggiunto convertendo i dati effettivi in un formato illeggibile, attraverso un processo chiamato crittografia.

I dati sono protetti da una chiave di crittografia che può essere impostata solo da utenti autorizzati. Per decrittografare i dati, è necessaria la stessa chiave di decrittazione. Una VPN crittografa i dati quando entrano nel tunnel VPN e li riporta al loro formato originale all'altra estremità.

La maggior parte delle VPN utilizza tre tipi di tecniche di crittografia:

Crittografia simmetrica : la crittografia simmetrica è un'antica forma di crittografia che utilizza un algoritmo per trasformare i dati. La "chiave" è un elemento dell'algoritmo che modifica l'intero risultato della crittografia. Sia il mittente che il destinatario utilizzano la stessa chiave per crittografare o decrittografare i dati.

Questi algoritmi raggruppano i dati in una serie di griglie e poi spostano, scambiano e codificano il contenuto delle griglie utilizzando una chiave. Questa tecnica è chiamata cifrario a blocchi ed è alla base dei sistemi di crittografia a chiave più comunemente utilizzati, tra cui AES e Blowfish.

- AES : Advanced Encryption System o AES è un cifrario a blocchi imposto dal governo degli Stati Uniti e utilizzato dalla maggior parte dei servizi VPN in tutto il mondo. Suddivide i flussi di dati in array da 128 bit, lunghi 16 byte. Le chiavi possono essere lunghe 128, 192 o 256 bit, mentre i blocchi sono griglie da 4x4 byte. Se non si ha familiarità con le unità di misura dei dati, è opportuno imparare la differenza tra bit e byte. La lunghezza della chiave determina il numero di cicli di crittografia o il numero di transizioni. Ad esempio, AES-256 esegue 14 cicli di crittografia, il che lo rende estremamente sicuro.

- Blowfish : gli utenti che non si fidano della sicurezza offerta da AES utilizzeranno Blowfish. Utilizza un algoritmo open source, motivo per cui Blowfish è incluso anche nel sistema OpenVPN open source. Tuttavia, a livello tecnico, Blowfish è più debole di AES perché utilizza blocchi a 64 bit, ovvero la metà delle dimensioni del blocco AES. Questo è il motivo per cui la maggior parte dei servizi VPN preferisce AES a Blowfish.

Crittografia a chiave pubblica : un difetto evidente della crittografia simmetrica è che sia il mittente che il destinatario devono avere la stessa chiave. Per avviare la comunicazione, sarebbe necessario inviare la chiave al server VPN. Se gli intercettori riuscissero in qualche modo a impossessarsi della chiave, potrebbero decifrare tutti i dati crittografati con quella chiave. La crittografia a chiave pubblica fornisce una soluzione al rischio per la sicurezza della trasmissione delle chiavi. La crittografia a chiave pubblica utilizza due chiavi, una delle quali è pubblica. I dati crittografati con una chiave pubblica possono essere decifrati solo con la chiave di decifratura corrispondente e viceversa.

Hashing : l'hashing è il terzo metodo di crittografia utilizzato dalle VPN. Utilizza l'algoritmo Secure Hash (SHA) per preservare l'integrità dei dati e verificare che provengano dalla fonte originale.

Tunnel diviso

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

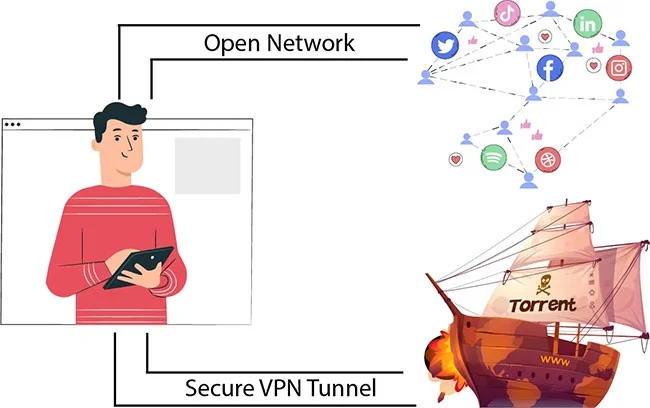

Lo split tunneling è una popolare funzionalità VPN che consente di scegliere quali app proteggere con la VPN e quali possono funzionare normalmente. È una funzionalità utile che consente di mantenere privata una parte del traffico Internet e di instradare il resto attraverso la rete locale.

Lo split tunneling può essere uno strumento utile per risparmiare larghezza di banda, poiché consente di inviare solo una parte del traffico Internet attraverso il tunnel. Quindi, se si hanno dati sensibili da trasferire, è possibile proteggerli senza subire l'inevitabile latenza che una VPN può causare in altre attività online.

Limiti di dati e larghezza di banda

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

I limiti di dati e larghezza di banda determinano la quantità di dati che è possibile trasferire o la larghezza di banda che è possibile utilizzare contemporaneamente. I servizi VPN utilizzano limiti di dati e larghezza di banda per controllare la quantità e la velocità dei dati che fluiscono sulla rete.

È importante che i provider VPN mantengano dei limiti per prevenire congestioni e interruzioni. Tuttavia, i provider premium con infrastrutture di grandi dimensioni come ExpressVPN, NordVPN, PIA e Surfshark non impongono limiti di utilizzo di dati e larghezza di banda.

Politica di non registrazione

Una politica di "no-log" è la promessa da parte di un fornitore di servizi VPN di non conservare mai alcun registro delle attività online di un utente. Una politica di "no-log" è un importante punto di forza per le VPN, in quanto è uno dei motivi principali per cui le persone le utilizzano.

Non molte VPN offrono un servizio completamente no-log, e anche quelle che lo offrono rigorosamente tendono a conservarne alcuni. Se non sei sicuro di quale VPN scegliere che non conservi davvero alcun log, cerca servizi che utilizzano solo server RAM. Questi server memorizzano dati temporanei che vengono eliminati quando l'hardware viene spento.

Connetti più dispositivi contemporaneamente

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Le connessioni simultanee di dispositivi si riferiscono al numero di dispositivi che possono connettersi alla VPN contemporaneamente. La maggior parte delle VPN impone un limite alle connessioni simultanee e solo alcune di esse possono supportare connessioni illimitate contemporaneamente.

Una cosa da tenere a mente quando si collegano più dispositivi è che è possibile installare le VPN su tutti i dispositivi che si desidera, ma non è possibile eseguirle su tutti contemporaneamente.

Interruttore di spegnimento

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Un kill switch VPN è una funzionalità che disconnette il dispositivo da Internet in caso di interruzione imprevista della connessione VPN. Si tratta di un'importante funzionalità VPN che impedisce l'invio di dati al di fuori del tunnel VPN sicuro.

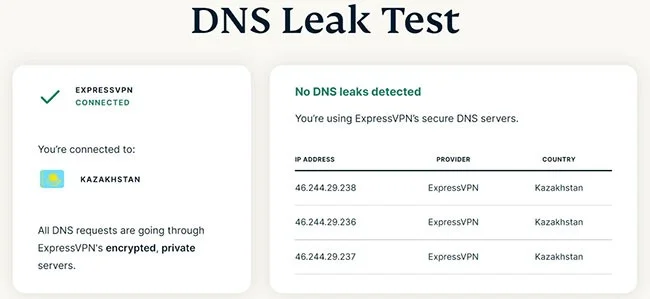

Protezione dalle perdite IP

Lo scopo principale dell'utilizzo di una VPN è nascondere il tuo vero indirizzo IP da occhi indiscreti. A volte, però, il tuo indirizzo IP originale può essere esposto, rivelando la tua posizione, la cronologia di navigazione e l'attività online. Questo fenomeno è noto come "IP leak" e vanifica lo scopo dell'utilizzo di una VPN.

Molte delle migliori VPN hanno una protezione integrata contro le perdite di IP/DNS abilitata di default. Forniscono anche strumenti per verificare il tuo IP reale e quello assegnato dalla VPN. Con una connessione VPN attiva, i due indirizzi IP non dovrebbero corrispondere.

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

IP Shuffle

IP Shuffle è una funzionalità di sicurezza VPN che randomizza il tuo indirizzo IP. Le VPN lo fanno ricollegandoti a un server VPN diverso dopo un certo periodo di tempo. La maggior parte delle VPN consente agli utenti di impostare questa frequenza di connessione casuale con diverse opzioni, da ogni 10 minuti a ogni ora fino a ogni giorno.

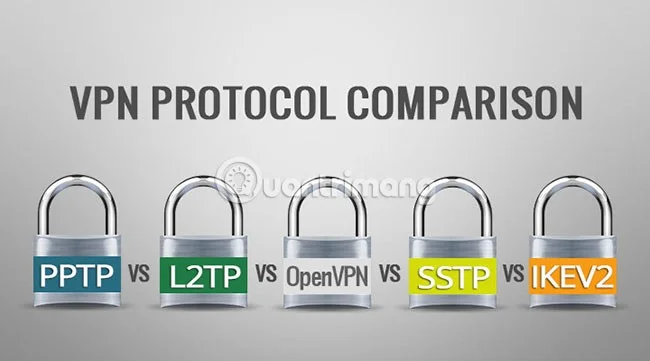

3. Protocolli comunemente utilizzati nelle VPN

I prodotti VPN variano notevolmente in termini di praticità, efficienza e sicurezza. Se la sicurezza è una priorità, un'organizzazione dovrebbe prestare attenzione ai protocolli supportati dal servizio VPN. Alcuni protocolli ampiamente utilizzati presentano notevoli debolezze, mentre altri offrono livelli di sicurezza all'avanguardia. I migliori protocolli attualmente disponibili sono OpenVPN e IKEv2.

Scopri di più sui protocolli VPN

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Un protocollo VPN è essenzialmente un insieme di protocolli. Ci sono diverse funzioni che ogni VPN deve essere in grado di gestire:

- Tunneling (tecnica di trasmissione dati su più reti con protocolli diversi) - La funzione di base della VPN è quella di recapitare pacchetti da un punto all'altro senza rivelarli a nessuno lungo il percorso. Per fare ciò, la VPN incapsula tutti i dati in un formato comprensibile sia al client che al server. Il lato mittente inserisce i dati nel formato di tunneling e il lato ricevente li estrae per ottenere le informazioni.

- Crittografia : il tunneling non fornisce protezione. Chiunque può estrarre i dati. I dati devono essere crittografati anche durante il transito. Il destinatario saprà come decrittografare i dati provenienti da un determinato mittente.

- Autenticazione . Per essere sicura, una VPN deve confermare l'identità di qualsiasi client che tenti di "comunicare" con essa. Il client deve confermare di aver raggiunto il server desiderato.

- Gestione della sessione : una volta che un utente è autenticato, la VPN deve mantenere una sessione in modo che il client possa continuare a "comunicare" con esso per un certo periodo di tempo.

I protocolli VPN generalmente trattano il tunneling, l'autenticazione e la gestione delle sessioni come un unico pacchetto. I punti deboli di una qualsiasi di queste funzioni sono potenziali falle di sicurezza nel protocollo. La crittografia è un campo specialistico e anche molto complesso, quindi, piuttosto che cercare di inventare qualcosa di nuovo, le VPN spesso utilizzano una combinazione di protocolli di crittografia affidabili. Ecco alcuni protocolli VPN comuni e i loro punti di forza e di debolezza.

Protocolli deboli

Protocollo di tunneling punto-punto (PPTP)

Il protocollo più vecchio ancora in uso è PPTP (Point-to-Point Tunneling Protocol). PPTP è stato utilizzato per la prima volta nel 1995. PPTP non specifica un protocollo di crittografia, ma può utilizzare diversi protocolli, come il potente MPPE-128. La mancanza di standardizzazione sulla potenza del protocollo è un rischio, poiché può utilizzare solo lo standard di crittografia più potente supportato da entrambe le parti. Se una delle due parti supporta solo uno standard più debole, la connessione deve utilizzare una crittografia più debole di quella prevista dall'utente.

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Tuttavia, il vero problema con PPTP è il processo di autenticazione. PPTP utilizza il protocollo MS-CHAP, che nella sua forma attuale può essere facilmente violato. Un aggressore può accedere e impersonare un utente autorizzato.

Sicurezza IP (IPSec)

Utilizzato per proteggere le comunicazioni e i flussi di dati nell'ambiente Internet (ambiente esterno alla VPN). Questo è il punto chiave: la quantità di traffico tramite IPSec è utilizzata principalmente dalle modalità di trasporto , o tunnel (chiamati anche tunnel - questo concetto è spesso utilizzato in Proxy, SOCKS) per CRITTOGRAFARE i dati nella VPN.

La differenza tra queste modalità è:

- La modalità Trasporto crittografa solo i dati all'interno dei pacchetti (pacchetto dati, noto anche come payload). Mentre la modalità Tunnel crittografa l'intero pacchetto dati.

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Per questo motivo, IPSec viene spesso definito Security Overlay , perché utilizza livelli di sicurezza rispetto ad altri protocolli.

L2TP

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Il protocollo L2TP funziona in genere con l'algoritmo di crittografia IPSec. È significativamente più potente di PPTP, ma rappresenta comunque un problema per gli utenti. La principale vulnerabilità di L2TP/IPSec è il metodo di scambio di chiavi pubbliche. Lo scambio di chiavi pubbliche Diffie-Hellman è il modo in cui due parti concordano sulla chiave di crittografia successiva, senza che nessun altro ne sia a conoscenza. Esiste un metodo per "craccare" questo processo, che richiede una notevole potenza di calcolo, ma consente l'accesso a tutte le comunicazioni su una determinata VPN.

Secure Sockets Layer (SSL) e Transport Layer Security (TLS)

Similmente a IPSec, anche i due protocolli sopra menzionati utilizzano password per garantire la sicurezza tra le connessioni nell'ambiente Internet.

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

Modello VPN SSL

Inoltre, i due protocolli sopra menzionati utilizzano anche la modalità Handshake , relativa al processo di autenticazione dell'account tra client e server. Affinché una connessione sia considerata corretta, questo processo di autenticazione utilizza i Certificati , ovvero chiavi di autenticazione dell'account memorizzate sia sul server che sul client.

Protocolli con maggiore sicurezza

IKEv2 (scambio di chiavi Internet)

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

IKEv2 (Internet Key Exchange) è considerato altamente sicuro tra i protocolli attuali. IKEv2 utilizza il tunneling IPSec e offre un'ampia scelta di protocolli di crittografia. IKEv2 utilizza la crittografia AES-256, molto difficile da decifrare. IKEv2 utilizza un'autenticazione avanzata basata su certificati e può utilizzare l'algoritmo HMAC per verificare l'integrità dei dati trasmessi. IKEv2 supporta comunicazioni veloci ed è particolarmente affidabile nel mantenere le sessioni, anche in caso di interruzione della connessione Internet. Windows, macOS, iOS e Android supportano IKEv2. Sono disponibili anche diverse implementazioni open source.

La versione 1 del protocollo è stata introdotta nel 1998 e la versione 2 nel 2005. IKEv2 non è uno dei protocolli più recenti, ma è molto ben mantenuto.

SSTP (protocollo di tunneling socket sicuro)

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

SSTP (Secure Socket Tunneling Protocol) è un prodotto Microsoft, supportato principalmente su Windows. Se utilizzato con crittografia AES e SSL, SSTP offre teoricamente una buona sicurezza. Non sono state rilevate vulnerabilità note in SSTP, ma è possibile che esistano alcuni punti deboli.

Uno dei problemi pratici di SSTP è il supporto limitato sui sistemi non Windows.

OpenVPN

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

OpenVPN è una suite di protocolli aperti che offre solide funzionalità di sicurezza ed è diventata molto popolare. OpenVPN è stato rilasciato per la prima volta nel 2001 con licenza GPL. OpenVPN è open source, quindi è garantito che venga testato per individuare eventuali vulnerabilità. La funzionalità di crittografia di OpenVPN utilizza in genere la libreria OpenSSL. OpenSSL supporta molti algoritmi di crittografia, tra cui AES.

Non esiste alcun supporto per OpenVPN a livello di sistema operativo, ma molti pacchetti includono i propri client OpenVPN.

Per ottenere la massima sicurezza da un protocollo, è necessario che gli amministratori lo gestiscano correttamente. La community di OpenVPN fornisce consigli per migliorare la sicurezza di OpenVPN.

SoftEther (Ethernet software)

![Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN Cos'è una VPN? Vantaggi e svantaggi della rete privata virtuale VPN]()

SoftEther (Software Ethernet) è un prodotto relativamente recente, introdotto per la prima volta nel 2014. Come OpenVPN, anche SoftEther è open source. SoftEther supporta i protocolli di crittografia più potenti, tra cui AES-256 e RSA a 4096 bit. SoftEther offre velocità di comunicazione superiori rispetto alla maggior parte dei protocolli, incluso OpenVPN, a una determinata velocità di trasmissione dati. Non supporta un sistema operativo proprietario, ma può essere installato su una varietà di sistemi operativi, tra cui Windows, Mac, Android, iOS, Linux e Unix.

Essendo un nuovo protocollo, SoftEther non gode di un supporto così ampio come altri protocolli. SoftEther non esiste da tanto tempo quanto OpenVPN, quindi gli utenti non hanno avuto molto tempo per testare il protocollo alla ricerca di potenziali punti deboli. Tuttavia, SoftEther è un valido candidato per chiunque necessiti di una sicurezza di alto livello.

Quindi quale protocollo scegliere?

La domanda "Qual è il protocollo più sicuro?" è difficile da rispondere. IKEv2, OpenVPN e SoftEther sono tutti validi candidati. OpenVPN e SoftEther hanno il vantaggio di essere open source. IKEv2 ha implementazioni open source, ma esistono anche implementazioni proprietarie. Il principale vantaggio di sicurezza di IKEv2 è la sua facilità di installazione, che riduce il rischio di errori di configurazione. SoftEther offre un'ottima sicurezza, ma gli utenti non hanno avuto la stessa esperienza con SoftEther rispetto agli altri due protocolli, quindi è possibile che SoftEther presenti problemi che gli utenti non hanno ancora scoperto.

Il codice di OpenVPN è in circolazione da anni e viene esaminato dagli esperti di sicurezza. OpenVPN è ampiamente utilizzato e supporta i protocolli di crittografia più potenti. La decisione finale dipenderà anche da altri fattori, come la praticità e la velocità, o se la sicurezza sia una priorità.

4. Vantaggi e svantaggi della VPN

Questa è la teoria, ma nella pratica, quali sono i vantaggi e gli svantaggi della VPN? Continuate a discuterne con WebTech360.

Per costruire un sistema di rete privata, una rete personale virtuale, utilizzare una VPN è una soluzione economica. Possiamo immaginare che l'ambiente Internet sia il ponte, la principale via di comunicazione per la trasmissione dei dati; in termini di costi, è del tutto ragionevole rispetto al costo elevato di una connessione privata. Inoltre, dover utilizzare sistemi software e hardware per supportare il processo di autenticazione dell'account non è economico. Confrontando la praticità offerta dalla VPN con il costo di configurazione di un sistema personalizzato, la VPN è chiaramente superiore.

Ma oltre a questo, ci sono degli svantaggi molto evidenti, come:

Le VPN non sono in grado di gestire la Qualità del Servizio (QoS) nell'ambiente Internet, quindi i pacchetti dati sono ancora a rischio di perdita e rischio. La capacità di gestione dei provider VPN è limitata, nessuno può prevedere cosa può accadere ai propri clienti o, in breve, possono essere hackerati.

5. Perché hai bisogno di un servizio VPN?

Navigare o effettuare operazioni bancarie su una rete Wi-Fi non protetta significa esporre i propri dati personali e le proprie abitudini di navigazione. Ecco perché una VPN è indispensabile per chiunque sia preoccupato per la privacy e la sicurezza online.

Hai mai effettuato l'accesso al tuo conto bancario online nella hall del tuo hotel? O magari hai pagato la bolletta della carta di credito online sorseggiando un caffè nel tuo bar preferito? Se lo facessi senza prima accedere a una VPN, potresti esporre le tue informazioni personali e le tue abitudini di navigazione a hacker e criminali informatici.

A meno che non si acceda a una rete WiFi privata che richiede una password, tutti i dati trasmessi durante le sessioni online possono essere facilmente intercettati da sconosciuti che utilizzano la stessa rete.

È qui che entra in gioco una VPN: una VPN crittografa i tuoi dati online, rendendoli inaccessibili a sconosciuti. La crittografia fornita da una VPN mantiene private le tue attività online, dall'invio di email allo shopping online, dal pagamento di bollette alle chat con il tuo medico.

Una VPN può anche nascondere il tuo indirizzo IP, in modo che gli spioni non sappiano che stai navigando sul web, scaricando file e commentando sui gruppi di Reddit. Una VPN crittografa i dati che invii e ricevi su qualsiasi dispositivo tu stia utilizzando, inclusi telefono, laptop o tablet. Invia i tuoi dati attraverso un tunnel sicuro ai server del provider VPN. I tuoi dati vengono crittografati e reindirizzati al sito web a cui stai cercando di accedere.

6. Cosa aspettarsi dai servizi VPN?

Il mercato delle VPN è ricco di opzioni, quindi è importante considerare le proprie esigenze quando si acquista una VPN.

Pensa a ciò che è importante per te. Vuoi navigare sul web in modo anonimo nascondendo il tuo indirizzo IP? Temi che i tuoi dati vengano rubati sulle reti Wi-Fi pubbliche? Sei un viaggiatore abituale e vuoi poter guardare i tuoi programmi preferiti ovunque ti trovi?

Una buona VPN può aiutarti a soddisfare tutte queste esigenze, ma ci sono alcuni altri punti da considerare.

7. Come scegliere una VPN

Un modo intelligente per rimanere al sicuro quando si utilizza una rete Wi-Fi pubblica è utilizzare una soluzione VPN. Ma qual è il modo migliore per scegliere una rete privata virtuale? Ecco alcune domande da porsi quando si sceglie un provider VPN.

- Rispettano la tua privacy? Lo scopo dell'utilizzo di una VPN è proteggere la tua privacy, quindi è importante che anche il tuo provider VPN rispetti la tua privacy. Dovrebbe avere una politica di no-log, il che significa che non monitorerà né registrerà mai le tue attività online.

- Utilizzano il protocollo più recente? OpenVPN offre una sicurezza più elevata rispetto ad altri protocolli, come PPTP. OpenVPN è un software open source che supporta tutti i principali sistemi operativi.

- Hanno limiti di dati? A seconda del tuo utilizzo di Internet, la larghezza di banda può essere un fattore determinante. Assicurati che i loro servizi soddisfino le tue esigenze verificando se hai a disposizione la larghezza di banda completa, senza limiti di dati.

- Dove si trovano i server? Decidi quale posizione del server è importante per te. Se vuoi che sembri che tu stia accedendo al web da una determinata località, assicurati che ci sia un server in quel Paese.

- È possibile configurare l'accesso VPN su più dispositivi? Se sei un consumatore medio, probabilmente utilizzi da tre a cinque dispositivi. Idealmente, dovresti poter utilizzare una VPN su tutti contemporaneamente.

- Quanto costa una VPN? Se il prezzo è importante per te, potresti pensare che una VPN gratuita sia l'opzione migliore. Tuttavia, tieni presente che alcuni servizi VPN potrebbero non costare nulla, ma potresti dover pagare in altri modi, come la visualizzazione di annunci pubblicitari regolari o la raccolta e la vendita a terze parti delle tue informazioni personali. Confrontando le opzioni a pagamento con quelle gratuite, potresti scoprire che le VPN gratuite:

- Non fornisce i protocolli più recenti o sicuri

- Non fornisce la massima larghezza di banda e velocità di connessione per gli utenti gratuiti

- Ha un tasso di disconnessione più elevato

- Non ci sono molti server in molti paesi del mondo

- Nessun supporto fornito

Ci sono molti aspetti da considerare quando si sceglie una VPN, quindi è consigliabile effettuare qualche test a casa per assicurarsi di scegliere la VPN giusta per le proprie esigenze. Indipendentemente dal provider scelto, una buona VPN offre maggiore sicurezza, privacy e anonimato online rispetto a un hotspot Wi-Fi pubblico.

Prezzi VPN

Ha senso scegliere il provider VPN in base al prezzo. Dopotutto, tutti vogliamo spendere il meno possibile ogni mese, giusto?

Ma concentrarsi esclusivamente sul prezzo può essere un errore. Vuoi un provider VPN che protegga la tua privacy online e cripti i dati che invii e ricevi. Vuoi che sia affidabile e che la connessione sia veloce. Tutti questi fattori sono importanti quanto, se non di più, del prezzo.

Ciò significa che la maggior parte dei provider VPN applica prezzi simili, in genere compresi tra $ 9,99 e $ 12,99 al mese, con alcune eccezioni. Tuttavia, quando si esaminano i prezzi, è importante assicurarsi di aver capito cosa si sta offrendo.

Ad esempio, un provider potrebbe addebitarti un costo di soli 4,99 dollari al mese per fornire la protezione VPN su un dispositivo. Tuttavia, potrebbe addebitarti 9,99 dollari al mese per fornire lo stesso servizio su 10 dispositivi. Puoi anche ridurre i costi mensili sottoscrivendo un abbonamento a lungo termine. In genere, spenderai meno al mese sottoscrivendo un piano VPN annuale rispetto a un abbonamento mensile.

Esiste una versione gratuita?

Molti dei principali provider offrono versioni gratuite delle VPN. Tuttavia, queste potrebbero presentare delle limitazioni, ad esempio sulla quantità di dati utilizzabili.

Alcuni provider VPN offrono prove gratuite delle loro versioni a pagamento. I periodi di prova durano in genere circa un mese. Alcuni consentono l'accesso alla maggior parte delle funzionalità VPN del servizio a pagamento, sebbene possano essere previste restrizioni sui dati.

Se ti iscrivi a una prova gratuita, dovrai fornire le stesse informazioni personali e di pagamento che utilizzeresti se ti iscrivessi a un servizio a pagamento. Puoi annullare il tuo account prima della fine del periodo di prova. Se non annulli l'abbonamento, il fornitore inizierà ad addebitarti l'importo per continuare a utilizzare il servizio.

Tieni presente che alcune VPN gratuite potrebbero raccogliere e condividere o vendere i tuoi dati a terze parti per scopi di marketing, mentre altre potrebbero non bloccare gli annunci pubblicitari.

Numero di server

Più importante del prezzo è il numero di server offerti dal tuo provider VPN. In genere, più server ci sono, meglio è.

Perché? Le VPN che non offrono molti server spesso hanno problemi con la bassa velocità di navigazione. Questo può essere un problema se ci si connette per la prima volta a una VPN e si inizia a scaricare file o a guardare video in streaming.

Se ci sono troppi utenti sullo stesso server, questo può sovraccaricarsi. Quando ciò accade, noterai un rallentamento della velocità di navigazione.

Quando si valuta un provider VPN, assicuratevi di sceglierne uno che abbia un numero elevato di server. Quanti server sono sufficienti? Non esiste una risposta univoca a questa domanda. Tuttavia, i servizi VPN con 1.000 o più server potrebbero avere meno probabilità di essere sovraccaricati.

8. In che modo una VPN protegge il tuo indirizzo IP e la tua privacy?

In sostanza, una VPN crea un tunnel dati tra la tua rete locale e un nodo di uscita in un'altra posizione, anche a migliaia di chilometri di distanza, facendo sembrare che ti trovi in un luogo diverso. Questo vantaggio garantisce la libertà online o la possibilità di accedere alle tue app e ai tuoi siti web preferiti ovunque tu sia.

Ecco uno sguardo più da vicino al funzionamento di una rete privata virtuale (VPN). Una VPN utilizza la crittografia per criptare i dati durante il loro trasferimento su una rete Wi-Fi. La crittografia rende i dati illeggibili. La sicurezza dei dati è particolarmente importante quando si utilizza una rete Wi-Fi pubblica, perché impedisce a chiunque altro sulla rete di intercettare la tua attività su Internet.

C'è un altro aspetto da considerare riguardo alla privacy. Senza una VPN, il tuo provider di servizi Internet può vedere l'intera cronologia di navigazione. Con una VPN, la cronologia delle ricerche è nascosta. Questo perché la tua attività web è collegata all'indirizzo IP del server VPN, non al tuo.

Un provider VPN può avere server in tutto il mondo. Ciò significa che la tua attività di ricerca potrebbe avere origine da uno qualsiasi di essi. Tieni presente che anche i motori di ricerca tracciano la cronologia delle tue ricerche, ma assoceranno tale informazione a un indirizzo IP che non è il tuo. Anche in questo caso, una VPN manterrà la tua attività online privata.

9. Cosa nasconde una VPN?

Le VPN possono nascondere molte informazioni che potrebbero mettere a rischio la tua privacy, tra cui:

La tua cronologia di navigazione

Non è un segreto che quando navighi in Internet, il tuo provider di servizi Internet e il tuo browser web possano tracciare tutto ciò che fai online. Molti dei siti web che visiti possono anche conservare una cronologia. I browser web possono tracciare la cronologia delle tue ricerche e collegare tale informazione al tuo indirizzo IP.

Ecco due esempi di motivi per cui potresti voler mantenere privata la tua cronologia di navigazione. Magari soffri di una patologia e stai cercando sul web informazioni sulle opzioni di trattamento. Senza una VPN, condividi automaticamente queste informazioni e potresti iniziare a ricevere annunci pubblicitari mirati che potrebbero attirare maggiore attenzione sulla tua condizione.

O forse vuoi semplicemente vedere le tariffe aeree per un volo del mese prossimo. I siti di viaggi che visiti sanno che stai cercando biglietti e potrebbero non mostrarti le tariffe più economiche disponibili.

Questi sono solo alcuni esempi isolati. Ricorda che il tuo provider di servizi Internet potrebbe vendere la tua cronologia di navigazione. Anche la cosiddetta navigazione privata potrebbe non essere così privata come pensi.

Il tuo indirizzo IP e la tua posizione

Ogni volta che ti connetti a Internet, il tuo indirizzo IP è visibile a chiunque navighi sul web. Questo rende facile per hacker, ISP e altre organizzazioni tracciare le tue attività online. Il tuo indirizzo IP può essere utilizzato dagli ISP per raccogliere dati sulle tue attività di navigazione, limitare l'accesso a determinati siti e persino limitare la velocità della tua connessione Internet. I criminali informatici possono utilizzarlo per scopi dannosi. Anche se utilizzi il web in modo anonimo e non utilizzi il tuo vero nome, il tuo indirizzo IP può comunque essere utilizzato per identificarti.

Chiunque ottenga il tuo indirizzo IP può accedere a ciò che cerchi su Internet e a dove ti trovi quando effettui la ricerca. Pensa al tuo indirizzo IP come all'indirizzo del mittente che inserisci in una lettera. Può ricondurre al tuo dispositivo.

Fortunatamente, una VPN può nascondere il tuo indirizzo IP reindirizzando il tuo traffico attraverso uno dei suoi server. Questo garantisce che chiunque monitori il web non possa tracciare la tua attività online o la tua posizione.

Poiché una VPN utilizza un indirizzo IP che non è il tuo, ti consente di mantenere la tua privacy online e di effettuare ricerche sul web in modo anonimo. Sei anche protetto dalla raccolta, visualizzazione o vendita della tua cronologia delle ricerche. Tieni presente che la cronologia delle ricerche potrebbe essere comunque visibile se utilizzi un computer pubblico o fornito dal tuo datore di lavoro, dalla tua scuola o da altre organizzazioni.

La tua posizione di streaming

Potresti pagare per servizi di streaming che ti permettono di guardare eventi come gli eventi sportivi professionistici. Quando viaggi all'estero, questi servizi di streaming potrebbero non essere disponibili. Ci sono motivi legittimi per questo, inclusi i termini contrattuali e le normative di altri paesi. Tuttavia, una VPN ti permetterà di scegliere un indirizzo IP nel tuo paese. Questo può darti accesso a qualsiasi evento trasmesso sul tuo servizio di streaming. Puoi anche evitare la registrazione dei dati o la limitazione della velocità.

Il tuo dispositivo

Le VPN possono aiutarti a proteggere i tuoi dispositivi, inclusi computer desktop, laptop, tablet e smartphone, da occhi indiscreti. I tuoi dispositivi possono essere un bersaglio privilegiato per i criminali informatici quando sei online, soprattutto se utilizzi una rete Wi-Fi pubblica. In breve, le VPN aiutano a proteggere i dati che invii e ricevi sui tuoi dispositivi, impedendo agli hacker di tracciare ogni tua mossa.

Attivismo sul web per mantenere la libertà di Internet

Speriamo che tu non sia soggetto alla sorveglianza di alcuna organizzazione, ma tutto è possibile. Ricorda che una VPN impedisce al tuo provider di servizi Internet di visualizzare la tua cronologia di navigazione, quindi sei protetto se un'organizzazione chiede al tuo provider di servizi di fornire dati sulla tua attività online. Supponendo che il tuo provider VPN non registri la tua cronologia di navigazione, una VPN può aiutarti a proteggere la tua libertà di usare Internet.

10. Cosa non nasconde una VPN?

Le VPN offrono molti vantaggi in termini di privacy e sicurezza online, ma non garantiscono una protezione completa della privacy, poiché ci sono ancora alcuni aspetti che le VPN non riescono a nascondere.

Attività dell'account

Una VPN può crittografare il tuo traffico web, nascondere il tuo indirizzo IP e falsificare la tua posizione, ma non può proteggerti dal tracciamento da parte dei servizi online. Quando ti registri a un sito web o a un servizio online, l'azienda può comunque tracciare le tue attività all'interno della propria piattaforma. Quindi, se utilizzi Gmail, Facebook o Twitter con una VPN attiva, le attività del tuo account non saranno effettivamente nascoste.

Informazioni sul pagamento

Un uomo inserisce i dettagli di pagamento da una carta su un computer portatile

Abilitare una VPN può aiutarti a proteggerti da hacker e ficcanaso, ma non può proteggerti dalle frodi finanziarie. Quando effettui acquisti online con carta di credito o PayPal, l'azienda può comunque accedere ai tuoi dati di pagamento. Anche se utilizzi una VPN, è importante adottare ulteriori precauzioni quando fai acquisti online e utilizzare sempre metodi di pagamento sicuri.

Malware e virus

Le VPN possono fare molto per proteggere il tuo sistema dagli intrusi, ma possono proteggerti anche dai malware? Purtroppo, utilizzare una VPN durante la navigazione in Internet non impedirà a malware o virus di infettare il tuo dispositivo. Anzi, può peggiorare la situazione, poiché le VPN possono indirizzarti verso reti non affidabili che potrebbero contenere malware.

Anche se utilizzi una VPN, è importante avere un buon antivirus installato sul tuo dispositivo, se vuoi proteggerti da attacchi dannosi.

Indirizzo MAC del dispositivo

La tua VPN può nascondere il tuo indirizzo IP, ma non può nascondere l'indirizzo MAC (Media Access Control) del tuo dispositivo. Si tratta di un identificatore univoco assegnato a ogni dispositivo sulla rete e può essere utilizzato per tracciare le tue attività.

Utilizzo dei dati

Il tuo ISP potrà comunque vedere quanti dati stai utilizzando, anche se utilizzi una VPN. Inoltre, alcuni ISP impongono limiti di dati che limitano la quantità di dati che puoi utilizzare ogni mese, e queste restrizioni si applicheranno anche se utilizzi una VPN.

11. Posso configurare l'accesso VPN su più dispositivi?

Se sei un consumatore medio, probabilmente utilizzerai tra 3 e 5 dispositivi. Idealmente, dovresti poter utilizzare una VPN su tutti contemporaneamente.

Quanto costa questa opzione? Se il prezzo è importante per te, potresti pensare che una VPN gratuita sia la scelta migliore. Tuttavia, tieni presente che alcuni servizi VPN potrebbero non farti pagare nulla a prima vista, ma dovrai accettare altri compromessi,

come la visualizzazione di pubblicità frequenti o la raccolta e la vendita a terze parti dei tuoi dati personali. Confrontando le opzioni a pagamento con quelle gratuite, potresti scoprire che le VPN gratuite:

- Non fornisce i protocolli più recenti o più sicuri

- Non fornisce la massima larghezza di banda e velocità di connessione per gli utenti gratuiti

- Ha un tasso di disconnessione più elevato

- Non ci sono molti server in molti paesi del mondo

- Nessun supporto fornito

Ci sono molti aspetti da considerare quando si sceglie una VPN, quindi è importante fare le dovute verifiche per assicurarsi di scegliere la VPN giusta per le proprie esigenze. Indipendentemente dal provider scelto, una buona VPN offre maggiore sicurezza, privacy e anonimato online rispetto a un hotspot Wi-Fi pubblico.

12. Hai bisogno di una VPN a casa?

E se ti colleghi a Internet da casa? Hai bisogno di una VPN?

Probabilmente no. Quando configuri la tua rete Wi-Fi domestica, probabilmente la proteggi già con una password. Quindi probabilmente non hai bisogno della sicurezza aggiuntiva di una VPN per proteggere la tua attività online.

Investire in una VPN per uso domestico può rivelarsi uno spreco di denaro, a meno che non si voglia mantenere privata la propria navigazione web dal proprio fornitore di servizi Internet (ISP) o se si sceglie di accedere a contenuti in streaming o notizie sportive a cui non è possibile accedere dalla propria posizione.

Potresti investire in un provider di servizi VPN per accedere a Internet da casa, ma non è una mossa saggia dal punto di vista finanziario. Vale la pena notare che potresti prendere in considerazione una VPN gratuita, ma questi servizi potrebbero coprire i costi in altri modi, come la vendita dei tuoi dati a terze parti per scopi di marketing.

Esistono eccezioni alla regola per cui potresti prendere in considerazione l'utilizzo di una VPN a casa. Potresti voler utilizzare una VPN se temi che il tuo ISP monitori la tua attività online. Se ti connetti a Internet tramite una VPN, il tuo provider di servizi Internet non sarà in grado di vedere cosa fai online. Tuttavia, l'azienda che fornisce il servizio VPN sì. Se ti fidi di quell'azienda più che del tuo provider di servizi Internet, allora utilizzare una VPN a casa potrebbe avere senso.

C'è un altro motivo per utilizzare una VPN. Può aiutarti a guardare contenuti in streaming o eventi sportivi non disponibili nella tua zona. Ricordati di comprendere tutti gli accordi contrattuali che hai con il tuo fornitore di servizi di streaming. Inoltre, le normative governative di altre regioni o paesi potrebbero sconsigliare questa soluzione.

13. Terminologia VPN

Imparare a conoscere le VPN può sembrare un'attività che richiede un vocabolario specialistico. Ecco un glossario con le definizioni di alcuni dei termini più comuni che incontrerete.

Crittografia AES

La crittografia è essenziale per impedire che i dati vengano letti da hacker, aziende private e persino da agenzie governative. La crittografia codifica i dati in modo che non possano essere interpretati da altri senza una chiave di decrittazione specifica. AES, acronimo di Advanced Encryption Standard, è un metodo di crittografia sviluppato dai crittografi belgi Joan Daemen e Vincent Rijmen. Nel 2002, AES è diventato lo standard federale per la crittografia negli Stati Uniti. Da allora, è diventato lo standard di crittografia anche per il resto del mondo.

Cronologia del browser

Un registro di tutte le tue attività su Internet utilizzando un particolare browser web, comprese le parole chiave cercate e i siti web visitati.

Restrizioni geografiche

Uno dei motivi principali per cui le persone si affidano alle VPN? La voglia di aggirare le restrizioni geografiche. Queste restrizioni sono spesso imposte dalle aziende di intrattenimento che vogliono distribuire contenuti solo in determinate regioni.

Ad esempio, Netflix potrebbe offrire contenuti negli Stati Uniti ma non nel Regno Unito. Potrebbe offrire programmi nel Regno Unito a cui gli utenti Netflix negli Stati Uniti non possono accedere. Utilizzando una VPN con un indirizzo IP basato nel Regno Unito, gli utenti negli Stati Uniti possono provare ad accedere a programmi Netflix non disponibili nel loro Paese.

I servizi VPN, e le connessioni VPN, nascondono la posizione della tua connessione Internet. Controlla i termini del servizio del tuo servizio di streaming e tieni presente che alcuni Paesi potrebbero imporre sanzioni per l'utilizzo di una VPN per aggirare le loro regole.

Cronologia delle ricerche di Google

Un registro di tutte le tue ricerche su Internet effettuate tramite il motore di ricerca Google.

Indirizzo IP

IP sta per Internet Protocol e un indirizzo IP è una stringa di numeri e punti che identifica un computer che utilizza il protocollo Internet per inviare e ricevere dati su una rete.

IPsec

IPsec è un insieme di protocolli o regole che una rete privata virtuale utilizza per proteggere una connessione privata tra due punti, solitamente un dispositivo come un laptop o uno smartphone, e Internet. Senza questi protocolli, una VPN non può crittografare i dati e garantire la privacy dei dati di un utente. IPsec è l'acronimo di Internet Protocol Security.

ISP

Abbreviazione di Internet Service Provider, si tratta del servizio per cui si paga per connettersi a Internet. Gli ISP possono registrare la cronologia di navigazione e venderla a terzi per scopi di marketing o altri scopi.

Interruttore di spegnimento

Gli utenti si iscrivono ai provider VPN per proteggere i propri dati e la propria privacy online. Ma cosa succede se la connessione di rete del provider VPN si interrompe? Il computer o il dispositivo mobile verrà impostato automaticamente sull'indirizzo IP pubblico fornito dal provider. Ciò significa che la tua attività online è ora vulnerabile al tracciamento. Tuttavia, un kill switch impedisce che ciò accada. Se la connessione del tuo provider VPN si interrompe, la funzione kill switch interromperà completamente la connessione a Internet. In questo modo, la tua attività online non verrà tracciata da altri. Non tutti i provider VPN offrono questa funzionalità, quindi cercala quando ti confronti con un altro provider.

L2TP

L'acronimo L2TP sta per Layer 2 Tunneling Protocol e indica un insieme di regole che consentono ai provider di servizi Internet di abilitare le VPN. Tuttavia, L2TP di per sé non crittografa i dati e quindi non garantisce la completa privacy degli utenti. Per questo motivo, L2TP viene spesso utilizzato con IPsec per contribuire a proteggere la privacy online degli utenti.

Wi-Fi pubblico

Una rete wireless pubblica consente di connettere il computer o altri dispositivi a Internet. Le reti Wi-Fi pubbliche sono spesso poco sicure e vulnerabili agli hacker.

Motore di ricerca

Un servizio che consente di cercare informazioni utilizzando parole chiave su Internet. Molti motori di ricerca popolari registrano la cronologia delle ricerche e possono monetizzare tali informazioni.

Fornitore di servizi

Un'azienda che fornisce una rete privata virtuale, instradando sostanzialmente la tua connessione attraverso un server remoto e crittografando i tuoi dati.

Connessioni simultanee

Probabilmente hai molti dispositivi connessi a Internet contemporaneamente, dallo smartphone al laptop, fino al computer desktop del tuo ufficio. Molti provider VPN ora offrono protezione per tutte le tue connessioni Internet simultanee con un unico account. Questo è importante: potresti valutare di accedere alla tua VPN prima di navigare in Internet dal tuo laptop. Ma se il tuo smartphone non è protetto da una VPN sicura, la tua attività di navigazione su quel dispositivo non sarà protetta.

Rete privata virtuale

Una VPN ti garantisce privacy e anonimato online creando una rete privata a partire dalla tua connessione Internet pubblica. Maschera il tuo indirizzo IP per mantenere riservate le tue attività online. Fornisce connessioni sicure e crittografate per garantire maggiore privacy e sicurezza per i dati che invii e ricevi.

Connessione VPN

Una connessione di rete privata virtuale consente di accedere a Internet tramite un server remoto, nascondere la propria posizione reale e la cronologia di navigazione e crittografare i dati.

Privacy VPN

Si riferisce alla privacy garantita dall'utilizzo di una VPN. Ad esempio, una VPN crittografa i tuoi dati, maschera la tua posizione e nasconde la cronologia di navigazione e i dati che trasmetti su Internet.

Cliente VPN

I client VPN semplificano la connessione degli utenti a una rete privata virtuale. Questo perché sono il software effettivamente installato sul computer, sullo smartphone o sul tablet. La maggior parte dei sistemi operativi più diffusi, come Android, Windows e iOS, include un software client VPN preinstallato. Tuttavia, molti utenti scelgono di utilizzare client VPN di terze parti che offrono funzionalità e interfacce utente diverse.

Spero che l'articolo qui sopra ti sia utile!

Vedi anche i seguenti articoli: